Les codes sont un moyen de modifier un message afin que le sens original soit masqué. Généralement, cela nécessite un livre de code ou un mot. Les chiffrements sont des processus appliqués à un message pour masquer ou chiffrer des informations. Ces processus sont inversés pour traduire ou déchiffrer le message.[1] Les codes et les chiffres constituent une partie importante de la science de la communication sécurisée (cryptanalyse).[2]

Exemples de paragraphes codés

Exemple de paragraphe de code Acrostic

Exemple de paragraphe de code Acrostic  Exemple de paragraphe de code Acrostic

Exemple de paragraphe de code Acrostic  Exemple de paragraphe de cochon

Exemple de paragraphe de cochon  Exemple de paragraphe de code de lettre n

Exemple de paragraphe de code de lettre n Méthode One of Five:

Utilisation de chiffres et de codes simples (enfants)

-

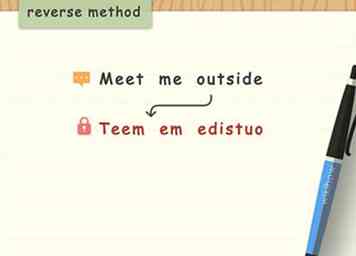

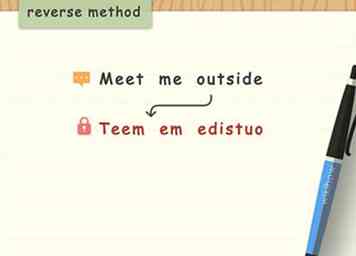

1 Écrivez les mots en sens inverse. C'est un moyen simple d'encoder les messages pour qu'ils ne puissent pas être compris en un coup d'œil. Un message comme "Rencontrez-moi à l’extérieur" écrit en sens inverse serait à la place "Teem em edistuo".

1 Écrivez les mots en sens inverse. C'est un moyen simple d'encoder les messages pour qu'ils ne puissent pas être compris en un coup d'œil. Un message comme "Rencontrez-moi à l’extérieur" écrit en sens inverse serait à la place "Teem em edistuo". - Ce code peut être facilement résolu, mais il peut être utile si vous pensez que quelqu'un essaie de jeter un coup d'oeil à votre message.[3]

-

2 Refléter l'alphabet en deux pour chiffrer les messages. Écrivez les lettres A à M sur une seule ligne sur une feuille de papier. Directement sous cette ligne, écrivez les lettres N à Z également sur une seule ligne. Changez chaque lettre de message à la lettre opposée des deux lignes de lettres que vous avez écrites.

2 Refléter l'alphabet en deux pour chiffrer les messages. Écrivez les lettres A à M sur une seule ligne sur une feuille de papier. Directement sous cette ligne, écrivez les lettres N à Z également sur une seule ligne. Changez chaque lettre de message à la lettre opposée des deux lignes de lettres que vous avez écrites. - En utilisant un alphabet réfléchi, le message "Bonjour" deviendrait plutôt "Uryyb".[4]

-

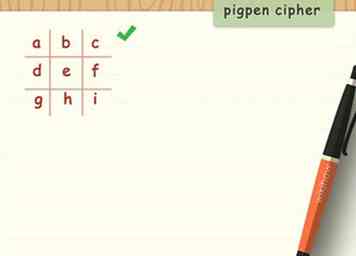

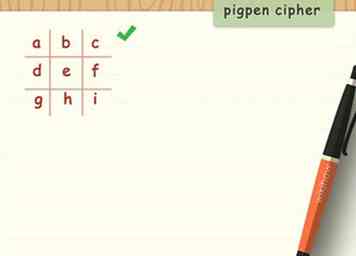

3 Essayez le chiffrement du porcher. Dessinez une grille de tic tac toe sur un morceau de papier. Écrivez les lettres A à I dans la grille allant de gauche à droite, de haut en bas. Dans cet exemple:

3 Essayez le chiffrement du porcher. Dessinez une grille de tic tac toe sur un morceau de papier. Écrivez les lettres A à I dans la grille allant de gauche à droite, de haut en bas. Dans cet exemple: - La première rangée est constituée des lettres A, B, C.

- La seconde est composée de D, E, F.

- La dernière ligne est composée de G, H, I.[5]

-

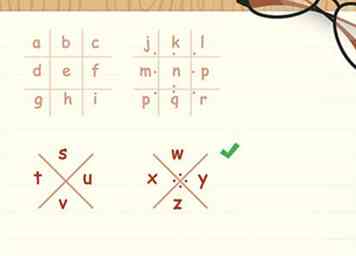

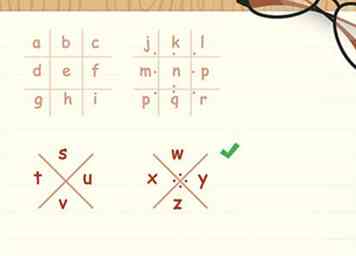

4 Créez une seconde grille de tic tac toe avec des points. Dessinez une autre grille de tic tac toe à côté du premier. Remplissez la grille avec les lettres J à R, comme pour la première grille. Puis marquez les points dans chaque espace de la grille de chaque rangée comme décrit:

4 Créez une seconde grille de tic tac toe avec des points. Dessinez une autre grille de tic tac toe à côté du premier. Remplissez la grille avec les lettres J à R, comme pour la première grille. Puis marquez les points dans chaque espace de la grille de chaque rangée comme décrit: - Dans la première rangée, en partant de la gauche, placez un point dans le coin inférieur droit (lettre I), dans la partie centrale inférieure (lettre K) et dans le coin inférieur gauche (lettre L).

- Dans la deuxième ligne, en partant de la gauche, placez un point au milieu à droite (lettre M), au centre du bas (lettre N) et au milieu à gauche (lettre O).

- Dans la deuxième ligne, en partant de la gauche, placez un point dans le coin supérieur droit (lettre P), dans la partie centrale supérieure (lettre Q) et dans le coin supérieur gauche (lettre R).[6]

-

5 Écrivez deux formes de X sous chaque grille. Ces deux formes X seront également remplies de lettres pour compléter votre clé de chiffrement. Dans le deuxième X, placez des points dans les espaces ouverts entourant le X, de sorte qu'il y ait un point de chaque côté du centre du X. Ensuite:

5 Écrivez deux formes de X sous chaque grille. Ces deux formes X seront également remplies de lettres pour compléter votre clé de chiffrement. Dans le deuxième X, placez des points dans les espaces ouverts entourant le X, de sorte qu'il y ait un point de chaque côté du centre du X. Ensuite: - Dans la première forme en X (non noté), écrivez S en haut du X, T à gauche, U à droite et V en bas.

- Dans la deuxième forme en X, écrivez W en haut du X, X à gauche, Y à droite et Z en bas.[7]

-

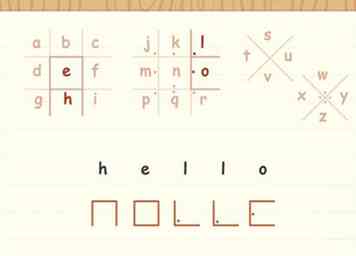

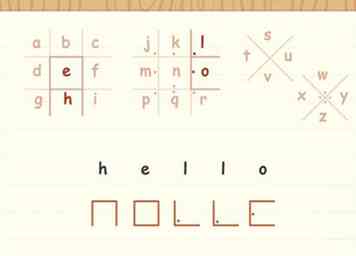

6 Utilisez la grille entourant les lettres pour écrire le chiffre de pigpen. Les formes de grille (y compris les points) entourant les lettres servent de substitut aux lettres elles-mêmes. Utilisez la clé de chiffrement du pigpen pour traduire les messages dans et hors du pigpen.[8]

6 Utilisez la grille entourant les lettres pour écrire le chiffre de pigpen. Les formes de grille (y compris les points) entourant les lettres servent de substitut aux lettres elles-mêmes. Utilisez la clé de chiffrement du pigpen pour traduire les messages dans et hors du pigpen.[8] -

7 Utilisez un chiffre de décalage de date. Choisissez une date Cela pourrait être quelque chose qui a une signification personnelle, comme un anniversaire ou le jour où vous avez obtenu votre diplôme universitaire, mais cela pourrait être quelque chose d'impersonnel, comme l'anniversaire de George Washington. Notez la date sous forme de chaîne ininterrompue de chiffres. C'est la touche numérique.

7 Utilisez un chiffre de décalage de date. Choisissez une date Cela pourrait être quelque chose qui a une signification personnelle, comme un anniversaire ou le jour où vous avez obtenu votre diplôme universitaire, mais cela pourrait être quelque chose d'impersonnel, comme l'anniversaire de George Washington. Notez la date sous forme de chaîne ininterrompue de chiffres. C'est la touche numérique. - Par exemple, si vous utilisiez l'anniversaire de George Washington (22/02/1732), vous l'écririez comme 2221732.

- Si vous avez déjà accepté d'utiliser un code de changement de date avec quelqu'un, vous pouvez accompagner les messages chiffrés avec un indice (comme «Washington») pour la touche numérique.[9]

-

8 Chiffrez votre message avec la touche numérique de décalage de date. Écrivez votre message sur une feuille de papier. Sous le message, écrivez un seul chiffre de la touche numérique pour chaque lettre de votre message. Lorsque vous atteignez le dernier chiffre de la touche numérique, répétez la touche depuis le début. Par exemple, en utilisant l'anniversaire de George Washington (22/02/1732):

8 Chiffrez votre message avec la touche numérique de décalage de date. Écrivez votre message sur une feuille de papier. Sous le message, écrivez un seul chiffre de la touche numérique pour chaque lettre de votre message. Lorsque vous atteignez le dernier chiffre de la touche numérique, répétez la touche depuis le début. Par exemple, en utilisant l'anniversaire de George Washington (22/02/1732): - Message: J'ai faim

- Le chiffrement:

J'ai faim

2.2.2.1.7.3.2.2

Décaler les lettres en fonction de la touche numérique, comme dans… - Message codé: K.O.J.V.U.J.T.A[10]

-

9 Utilisez un langage secret, comme le Pig Latin. Dans Pig Latin, les mots commençant par un son de consonne commutent ce son à la fin du mot et ajoutent «ay». Cela est vrai pour les mots commençant par un groupe de consonnes. Les mots commençant par des voyelles ne sont que «way» ou «ay» ajoutés à la fin du mot.

9 Utilisez un langage secret, comme le Pig Latin. Dans Pig Latin, les mots commençant par un son de consonne commutent ce son à la fin du mot et ajoutent «ay». Cela est vrai pour les mots commençant par un groupe de consonnes. Les mots commençant par des voyelles ne sont que «way» ou «ay» ajoutés à la fin du mot. - Exemples initiaux de consonnes: pig = igpay; moi = emay; trop bien; humide = etway; bonjour = ellohay

- Exemples initiaux de groupes de consonnes: gant = oveglay; shirt = irtshay; Cheers = Eerschay

- Exemples de voyelles: expliquez = explication; oeuf = oeuf; se termine = fin mange = mange[11]

Méthode deux sur cinq:

Codes de déblocage

-

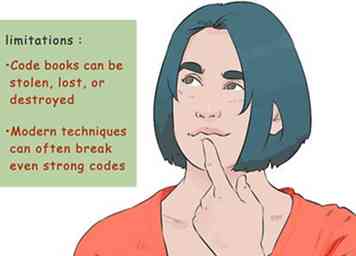

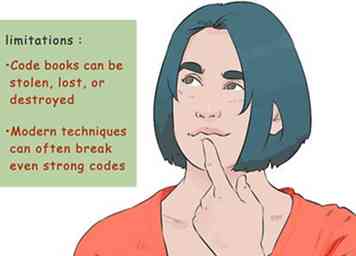

1 Reconnaître les limites des codes. Les livres de code peuvent être volés, perdus ou détruits. Les techniques cryptoanlaytiques modernes et l'analyse informatique peuvent souvent briser les codes les plus forts. Malgré cela, les codes peuvent condenser de longs messages en un seul mot-clé, ce qui leur permet de gagner beaucoup de temps.[12]

1 Reconnaître les limites des codes. Les livres de code peuvent être volés, perdus ou détruits. Les techniques cryptoanlaytiques modernes et l'analyse informatique peuvent souvent briser les codes les plus forts. Malgré cela, les codes peuvent condenser de longs messages en un seul mot-clé, ce qui leur permet de gagner beaucoup de temps.[12] - Les codes servent de bonne pratique d'identification de modèle. Cette compétence peut être utilisée lors de l'encodage, du décodage, du chiffrement ou du déchiffrement des messages.

- Les codes sont naturellement utilisés entre amis proches. Les blagues intérieures peuvent être considérées comme une sorte de "code". Essayez de développer votre langage de code avec vos meilleurs amis.

-

2 Déterminez l'objectif de votre code. Connaître le but de votre code empêchera tout travail inutile.Si votre objectif est de gagner du temps, vous n’avez besoin que de quelques mots de code spécifiques. Si vous essayez d'encoder des messages détaillés, vous devrez peut-être développer un livre de code qui ressemble davantage à un dictionnaire.

2 Déterminez l'objectif de votre code. Connaître le but de votre code empêchera tout travail inutile.Si votre objectif est de gagner du temps, vous n’avez besoin que de quelques mots de code spécifiques. Si vous essayez d'encoder des messages détaillés, vous devrez peut-être développer un livre de code qui ressemble davantage à un dictionnaire. - Sélectionnez les expressions courantes qui apparaissent dans les messages que vous souhaitez encoder. Ce sont des cibles principales à condenser dans un mot de code.

- Les codes peuvent être compliqués davantage en utilisant plusieurs codes différents en rotation ou en combinaison. Cependant, plus il y a de codes utilisés, plus il y a de livres de code nécessaires au décodage.[13]

-

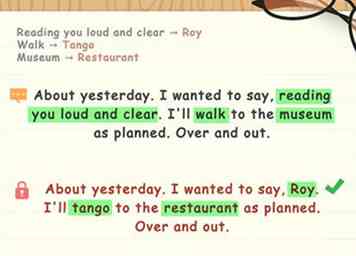

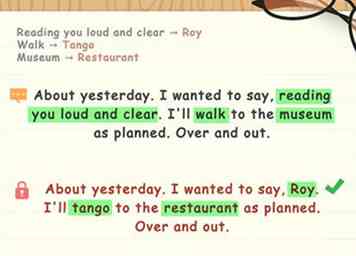

3 Développez votre livre de code. Condensez des phrases courantes, comme «vous lire haut et fort», à quelque chose comme «Roy». Pour chaque mot imaginable dans vos messages encodés et phrases courantes, indiquez des mots de code alternatifs.

3 Développez votre livre de code. Condensez des phrases courantes, comme «vous lire haut et fort», à quelque chose comme «Roy». Pour chaque mot imaginable dans vos messages encodés et phrases courantes, indiquez des mots de code alternatifs. - Parfois, un code partiel peut masquer suffisamment un message. Par exemple, si "marcher" signifie "tango" et "musée" signifie "restaurant" et que le mot de code précédemment utilisé "Roy" a sa valeur,

- Message: Au sujet d'hier. Je voulais dire, Roy. Mauvais tango au restaurant comme prévu. De plus en plus.

- Sens: Au sujet d'hier. Je voulais dire, en vous lisant haut et fort. Mauvais marche au musée comme prévu. De plus en plus.[14]

- Parfois, un code partiel peut masquer suffisamment un message. Par exemple, si "marcher" signifie "tango" et "musée" signifie "restaurant" et que le mot de code précédemment utilisé "Roy" a sa valeur,

-

4 Appliquez votre livre de code aux messages. Utilisez les mots de code de votre livre de codes pour encoder les messages. Vous pouvez constater que vous pouvez gagner du temps en laissant des noms (comme des noms et des pronoms comme moi, moi, elle) en texte brut. Cependant, cette décision dépend uniquement de votre situation.

4 Appliquez votre livre de code aux messages. Utilisez les mots de code de votre livre de codes pour encoder les messages. Vous pouvez constater que vous pouvez gagner du temps en laissant des noms (comme des noms et des pronoms comme moi, moi, elle) en texte brut. Cependant, cette décision dépend uniquement de votre situation. - Les codes en deux parties appliquent deux livres de code différents pour encoder ou décoder un message. Celles-ci sont beaucoup plus fortes que les codes en une partie.

-

5 Utilisez une clé pour encoder votre message, alternativement. Un message clé, un groupe de mots, des lettres, des symboles ou une combinaison de ceux-ci peuvent être utilisés pour coder des informations.[15] Le destinataire de votre message aura également besoin de cette phrase ou clé de lettres / symboles pour décoder le message.[16]

5 Utilisez une clé pour encoder votre message, alternativement. Un message clé, un groupe de mots, des lettres, des symboles ou une combinaison de ceux-ci peuvent être utilisés pour coder des informations.[15] Le destinataire de votre message aura également besoin de cette phrase ou clé de lettres / symboles pour décoder le message.[16] - Par exemple, avec le mot-clé "SECRET", chaque lettre de votre message est convertie en nombre de lettres entre cette lettre et la lettre correspondante du mot-clé. Un péché,

- Message: Bonjour

- Codage:

/Le sien 11 lettres éloignées de la clé / S /

/ e / est le même (zéro) comme clé / E /

/ l / est 9 lettres éloignées de la clé / C /

Etc… - Message codé: 11; 0 ; 9 ; 6 ; 10

- Par exemple, avec le mot-clé "SECRET", chaque lettre de votre message est convertie en nombre de lettres entre cette lettre et la lettre correspondante du mot-clé. Un péché,

-

6 Décoder les messages. Lorsque vous recevez des messages codés, vous devez utiliser votre livre de codes ou votre mot-clé / phrase pour les comprendre. Cela peut être difficile au début, mais cela deviendra plus intuitif à mesure que vous vous familiariserez avec le code.[17]

6 Décoder les messages. Lorsque vous recevez des messages codés, vous devez utiliser votre livre de codes ou votre mot-clé / phrase pour les comprendre. Cela peut être difficile au début, mais cela deviendra plus intuitif à mesure que vous vous familiariserez avec le code.[17] - Pour renforcer votre capacité d'encodage, vous pouvez inviter vos amis à rejoindre un groupe de création de code amateur. Transmettez des messages pour améliorer vos compétences.

Méthode trois sur cinq:

Apprentissage des codes communs

-

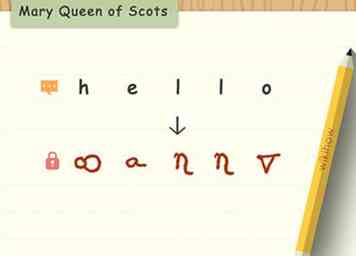

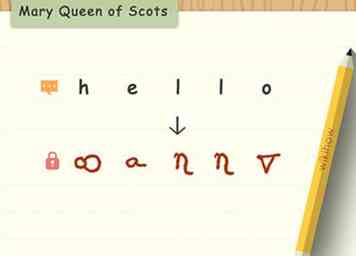

1 Utilisez le code utilisé par Mary, Queen of Scots. En essayant d’envoyer des messages pendant une période de troubles politiques, Mary, Queen of Scots, utilisait des symboles comme code de substitution pour les lettres anglaises et les mots communs.[18] Certaines des caractéristiques du code de Mary que vous pourriez trouver utile pour votre propre éducation cryptée incluent:

1 Utilisez le code utilisé par Mary, Queen of Scots. En essayant d’envoyer des messages pendant une période de troubles politiques, Mary, Queen of Scots, utilisait des symboles comme code de substitution pour les lettres anglaises et les mots communs.[18] Certaines des caractéristiques du code de Mary que vous pourriez trouver utile pour votre propre éducation cryptée incluent: - L'utilisation de formes simples pour les lettres à haute fréquence, comme l'utilisation d'un cercle par Mary pour la lettre / A /. Cela permet de gagner du temps lors de l'encodage.

- Les symboles communs utilisés dans le nouveau langage de code, comme l'utilisation de "8" par Mary comme code pour la lettre "Y". Celles-ci peuvent confondre les briseurs de code qui pourraient interpréter cela comme un nombre et non un symbole de code.

- Symboles uniques pour les mots communs. Au temps de Marie, "prier" et "porter" ont reçu des symboles uniques, mais ceux-ci étaient plus communs qu'ils ne le sont aujourd'hui. Cependant, l'utilisation de symboles pour les mots et les phrases fréquents permet de gagner du temps et d'ajouter de la complexité.[19]

-

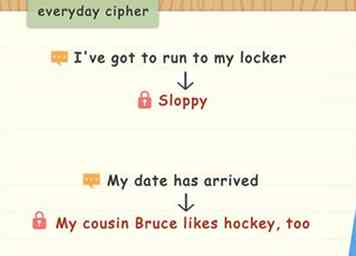

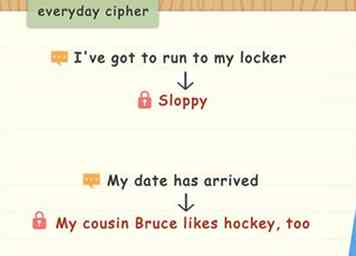

2 Utilisez des phrases de code similaires aux alertes militaires. Les phrases de code peuvent réduire beaucoup de sens en une seule phrase. Même de nombreux types d'alerte militaire, comme le système DEFCON, sont simplement des codes bien connus pour l'état de préparation à la défense.[20] Trouvez des mots / phrases appropriés dans votre vie quotidienne.

2 Utilisez des phrases de code similaires aux alertes militaires. Les phrases de code peuvent réduire beaucoup de sens en une seule phrase. Même de nombreux types d'alerte militaire, comme le système DEFCON, sont simplement des codes bien connus pour l'état de préparation à la défense.[20] Trouvez des mots / phrases appropriés dans votre vie quotidienne. - Par exemple, au lieu de dire "Je dois courir vers mon casier" parmi vos amis, vous pouvez utiliser le mot de passe "Sloppy".

- Pour que vos amis sachent que la personne que vous voulez dater est entrée dans la salle, vous pouvez dire la phrase suivante: «Mon cousin Bruce aime aussi le hockey».

-

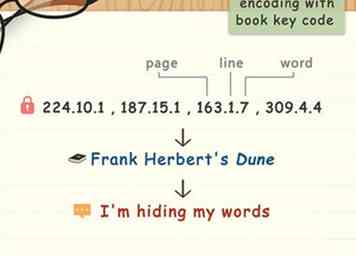

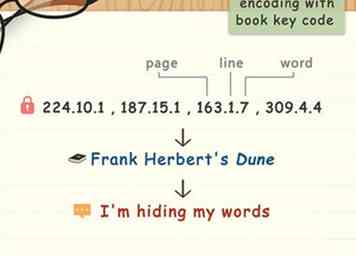

3 Encode les messages avec un code de clé de livre. Les livres sont relativement faciles à trouver. Si un livre a été choisi comme clé pour un code, lorsque vous recevez un message, vous pouvez vous rendre dans une librairie ou une bibliothèque pour rechercher la clé pour le décoder.

3 Encode les messages avec un code de clé de livre. Les livres sont relativement faciles à trouver. Si un livre a été choisi comme clé pour un code, lorsque vous recevez un message, vous pouvez vous rendre dans une librairie ou une bibliothèque pour rechercher la clé pour le décoder. - Par exemple, vous pouvez décider d'utiliser Frank Herbert Dune, avec des numéros de code représentant la page, la ligne et le mot numérique à partir de la gauche.

- Message codé: 224.10.1 ; 187.15.1 ; 163.1.7 ; 309.4.4

- Message décodé: Je cache mes mots.

- Différentes éditions de livres peuvent utiliser des numéros de page différents. Pour vous assurer que le bon livre est utilisé comme clé, incluez les informations de publication, telles que l’édition, l’année publiée, etc. avec votre clé de livre.[21]

- Par exemple, vous pouvez décider d'utiliser Frank Herbert Dune, avec des numéros de code représentant la page, la ligne et le mot numérique à partir de la gauche.

Méthode quatre sur cinq:

Décryptage des chiffres

-

1 Déterminer la pertinence d'utiliser un chiffrement. Un chiffrement utilise un algorithme, qui est comme un processus ou une transformation qui est appliqué à un message de manière cohérente. Cela signifie que quiconque connaît le chiffrement peut le traduire.[22]

1 Déterminer la pertinence d'utiliser un chiffrement. Un chiffrement utilise un algorithme, qui est comme un processus ou une transformation qui est appliqué à un message de manière cohérente. Cela signifie que quiconque connaît le chiffrement peut le traduire.[22] - Les systèmes de chiffrement complexes peuvent même comprendre des cryptanalystes formés. Parfois, les calculs mathématiques complexes peuvent constituer une défense appropriée pour cacher des messages quotidiens.

- De nombreux cryptographes ajoutent une clé, comme la date, pour renforcer les chiffres. Cette touche ajuste les valeurs de sortie par le numéro correspondant du jour du mois (sur le premier, toutes les valeurs de sortie seraient modifiées par un).[23]

-

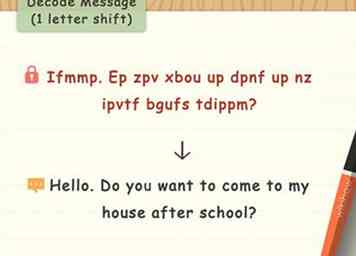

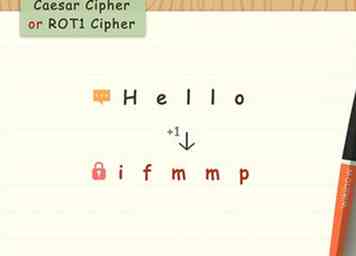

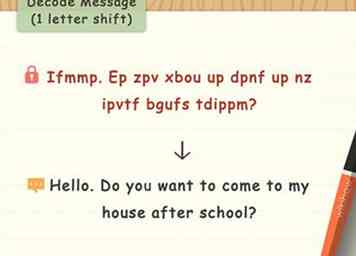

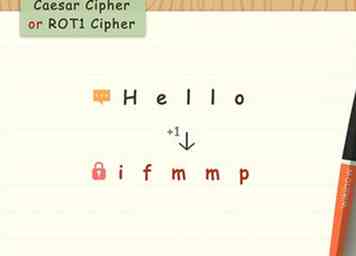

2 Inventez un algorithme à appliquer aux messages. L'un des codes les plus simples que vous pouvez appliquer est le chiffrement ROT1 (parfois appelé chiffrement César). Ce nom signifie simplement que vous devez faire pivoter une seule lettre dans l’alphabet pour chaque lettre de votre message.[24]

2 Inventez un algorithme à appliquer aux messages. L'un des codes les plus simples que vous pouvez appliquer est le chiffrement ROT1 (parfois appelé chiffrement César). Ce nom signifie simplement que vous devez faire pivoter une seule lettre dans l’alphabet pour chaque lettre de votre message.[24] - ROT1 Message: Bonjour

- ROT1 Chiffré: je ; F ; m; m; p

- César Ciphers peuvent être modifiés pour faire avancer plusieurs lettres de l'alphabet. En théorie, ROT1 et ROT13 sont essentiellement les mêmes.

- Les chiffres peuvent être incroyablement complexes. Certains nécessitent également l'utilisation de coordonnées, d'heures et d'autres valeurs. Certains processus de chiffrement peuvent nécessiter l'utilisation d'un ordinateur.

-

3 Chiffrer les messages. Utilisez votre algorithme pour chiffrer vos messages. À mesure que vous apprenez le processus de chiffrement, votre vitesse devrait augmenter. Ajoutez à votre algorithme pour le rendre plus complexe. Par exemple,

3 Chiffrer les messages. Utilisez votre algorithme pour chiffrer vos messages. À mesure que vous apprenez le processus de chiffrement, votre vitesse devrait augmenter. Ajoutez à votre algorithme pour le rendre plus complexe. Par exemple, - Incluez une condition de rotation à votre chiffre, comme le jour de la semaine. Pour chaque jour de la semaine, attribuez une valeur. Ajustez votre chiffre par cette valeur lorsque vous cryptez un message ce jour-là.

- Inclure un numéro de page avec votre message chiffré. Chaque lettre correspondante de cette page servira de clé pour le message, comme dans,

- 1er message déchiffré: 7 ; 2 ; 3 ; 6 ; 3

- Clé de livre: A_girl (les espaces ne sont pas comptabilisés)

/Le sien 7 lettres de / A /

/ e / est 2 lettres de / g /

/ l / est 3 des espaces loin de / i /

Etc… - Message clé ajusté: Bonjour[25]

-

4 Déchiffrer les messages. Lorsque vous devenez expérimenté en lisant votre chiffre, il devrait devenir une seconde nature, ou du moins plus facile. L'application de ces processus (algorithmes) étant cohérente, l'habitude vous aidera à détecter les tendances et à acquérir de l'intuition lorsque vous utilisez ce type de système cryptographique.

4 Déchiffrer les messages. Lorsque vous devenez expérimenté en lisant votre chiffre, il devrait devenir une seconde nature, ou du moins plus facile. L'application de ces processus (algorithmes) étant cohérente, l'habitude vous aidera à détecter les tendances et à acquérir de l'intuition lorsque vous utilisez ce type de système cryptographique. - Les clubs de cryptographie amateur sont populaires en ligne. Beaucoup d'entre eux sont gratuits et offrent des bases dans les bases du chiffrement moderne.[26]

Méthode cinq sur cinq:

Saisir les chiffres standard

-

1 Master Morse Code. Indépendamment de son nom, le code Morse est un chiffre. Les points et les tirets représentent des signaux électriques longs et courts qui, à leur tour, représentent les lettres de l'alphabet. Cela a permis la communication électrique ancienne (télégraphes). Les lettres courantes en morse, représentées par des signaux longs (_) et courts (.), Comprennent:

1 Master Morse Code. Indépendamment de son nom, le code Morse est un chiffre. Les points et les tirets représentent des signaux électriques longs et courts qui, à leur tour, représentent les lettres de l'alphabet. Cela a permis la communication électrique ancienne (télégraphes). Les lettres courantes en morse, représentées par des signaux longs (_) et courts (.), Comprennent: - R; S; T; L: ._. ; _…; _; ._…

- UNE ; E; O: ._; . ; _ _ _[27]

-

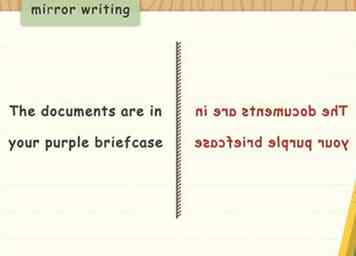

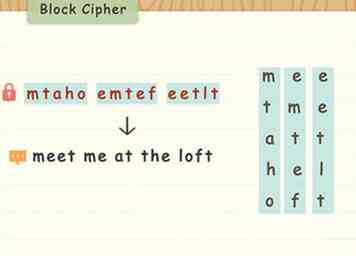

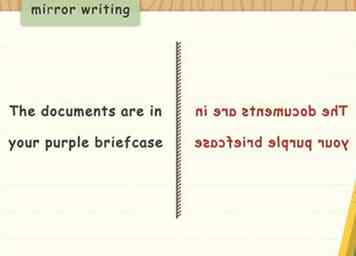

2 Utilisez les codes de transposition. De nombreux grands noms de l’histoire, comme le génie Leonardo da Vinci, ont écrit des messages qui se refléteraient dans un miroir. De ce fait, le chiffrement de cette manière est souvent appelé "écriture miroir". Ces types de chiffrement peuvent être difficiles au début, mais deviennent généralement rapidement une seconde nature.[28]

2 Utilisez les codes de transposition. De nombreux grands noms de l’histoire, comme le génie Leonardo da Vinci, ont écrit des messages qui se refléteraient dans un miroir. De ce fait, le chiffrement de cette manière est souvent appelé "écriture miroir". Ces types de chiffrement peuvent être difficiles au début, mais deviennent généralement rapidement une seconde nature.[28] - Les codes de transposition traitent généralement les messages ou la formation des lettres visuellement. L'image du message est transformée pour en masquer le sens.[29]

-

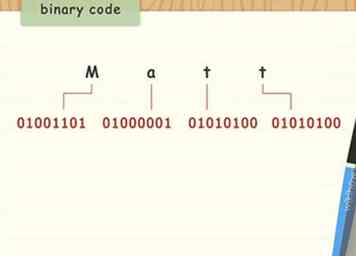

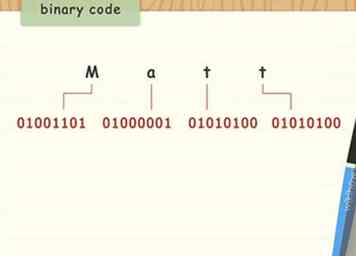

3 Convertir les messages en binaire. Le binaire est le langage des 1 et des 0 utilisé par les ordinateurs. Les combinaisons de ces 1 et 0 peuvent être chiffrées puis déchiffrées avec une clé binaire ou en calculant les valeurs représentées par les 1 et les 0 pour chaque lettre communiquée dans un message.

3 Convertir les messages en binaire. Le binaire est le langage des 1 et des 0 utilisé par les ordinateurs. Les combinaisons de ces 1 et 0 peuvent être chiffrées puis déchiffrées avec une clé binaire ou en calculant les valeurs représentées par les 1 et les 0 pour chaque lettre communiquée dans un message. - Le nom "Matt" chiffrerait en binaire comme suit: 01001101; 01000001; 01010100; 01010100.[30]

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

1 Écrivez les mots en sens inverse. C'est un moyen simple d'encoder les messages pour qu'ils ne puissent pas être compris en un coup d'œil. Un message comme "Rencontrez-moi à l’extérieur" écrit en sens inverse serait à la place "Teem em edistuo".

1 Écrivez les mots en sens inverse. C'est un moyen simple d'encoder les messages pour qu'ils ne puissent pas être compris en un coup d'œil. Un message comme "Rencontrez-moi à l’extérieur" écrit en sens inverse serait à la place "Teem em edistuo".  2 Refléter l'alphabet en deux pour chiffrer les messages. Écrivez les lettres A à M sur une seule ligne sur une feuille de papier. Directement sous cette ligne, écrivez les lettres N à Z également sur une seule ligne. Changez chaque lettre de message à la lettre opposée des deux lignes de lettres que vous avez écrites.

2 Refléter l'alphabet en deux pour chiffrer les messages. Écrivez les lettres A à M sur une seule ligne sur une feuille de papier. Directement sous cette ligne, écrivez les lettres N à Z également sur une seule ligne. Changez chaque lettre de message à la lettre opposée des deux lignes de lettres que vous avez écrites.  3 Essayez le chiffrement du porcher. Dessinez une grille de tic tac toe sur un morceau de papier. Écrivez les lettres A à I dans la grille allant de gauche à droite, de haut en bas. Dans cet exemple:

3 Essayez le chiffrement du porcher. Dessinez une grille de tic tac toe sur un morceau de papier. Écrivez les lettres A à I dans la grille allant de gauche à droite, de haut en bas. Dans cet exemple:  4 Créez une seconde grille de tic tac toe avec des points. Dessinez une autre grille de tic tac toe à côté du premier. Remplissez la grille avec les lettres J à R, comme pour la première grille. Puis marquez les points dans chaque espace de la grille de chaque rangée comme décrit:

4 Créez une seconde grille de tic tac toe avec des points. Dessinez une autre grille de tic tac toe à côté du premier. Remplissez la grille avec les lettres J à R, comme pour la première grille. Puis marquez les points dans chaque espace de la grille de chaque rangée comme décrit:  5 Écrivez deux formes de X sous chaque grille. Ces deux formes X seront également remplies de lettres pour compléter votre clé de chiffrement. Dans le deuxième X, placez des points dans les espaces ouverts entourant le X, de sorte qu'il y ait un point de chaque côté du centre du X. Ensuite:

5 Écrivez deux formes de X sous chaque grille. Ces deux formes X seront également remplies de lettres pour compléter votre clé de chiffrement. Dans le deuxième X, placez des points dans les espaces ouverts entourant le X, de sorte qu'il y ait un point de chaque côté du centre du X. Ensuite:  6 Utilisez la grille entourant les lettres pour écrire le chiffre de pigpen. Les formes de grille (y compris les points) entourant les lettres servent de substitut aux lettres elles-mêmes. Utilisez la clé de chiffrement du pigpen pour traduire les messages dans et hors du pigpen.[8]

6 Utilisez la grille entourant les lettres pour écrire le chiffre de pigpen. Les formes de grille (y compris les points) entourant les lettres servent de substitut aux lettres elles-mêmes. Utilisez la clé de chiffrement du pigpen pour traduire les messages dans et hors du pigpen.[8]  7 Utilisez un chiffre de décalage de date. Choisissez une date Cela pourrait être quelque chose qui a une signification personnelle, comme un anniversaire ou le jour où vous avez obtenu votre diplôme universitaire, mais cela pourrait être quelque chose d'impersonnel, comme l'anniversaire de George Washington. Notez la date sous forme de chaîne ininterrompue de chiffres. C'est la touche numérique.

7 Utilisez un chiffre de décalage de date. Choisissez une date Cela pourrait être quelque chose qui a une signification personnelle, comme un anniversaire ou le jour où vous avez obtenu votre diplôme universitaire, mais cela pourrait être quelque chose d'impersonnel, comme l'anniversaire de George Washington. Notez la date sous forme de chaîne ininterrompue de chiffres. C'est la touche numérique.  8 Chiffrez votre message avec la touche numérique de décalage de date. Écrivez votre message sur une feuille de papier. Sous le message, écrivez un seul chiffre de la touche numérique pour chaque lettre de votre message. Lorsque vous atteignez le dernier chiffre de la touche numérique, répétez la touche depuis le début. Par exemple, en utilisant l'anniversaire de George Washington (22/02/1732):

8 Chiffrez votre message avec la touche numérique de décalage de date. Écrivez votre message sur une feuille de papier. Sous le message, écrivez un seul chiffre de la touche numérique pour chaque lettre de votre message. Lorsque vous atteignez le dernier chiffre de la touche numérique, répétez la touche depuis le début. Par exemple, en utilisant l'anniversaire de George Washington (22/02/1732):  9 Utilisez un langage secret, comme le Pig Latin. Dans Pig Latin, les mots commençant par un son de consonne commutent ce son à la fin du mot et ajoutent «ay». Cela est vrai pour les mots commençant par un groupe de consonnes. Les mots commençant par des voyelles ne sont que «way» ou «ay» ajoutés à la fin du mot.

9 Utilisez un langage secret, comme le Pig Latin. Dans Pig Latin, les mots commençant par un son de consonne commutent ce son à la fin du mot et ajoutent «ay». Cela est vrai pour les mots commençant par un groupe de consonnes. Les mots commençant par des voyelles ne sont que «way» ou «ay» ajoutés à la fin du mot.  1 Reconnaître les limites des codes. Les livres de code peuvent être volés, perdus ou détruits. Les techniques cryptoanlaytiques modernes et l'analyse informatique peuvent souvent briser les codes les plus forts. Malgré cela, les codes peuvent condenser de longs messages en un seul mot-clé, ce qui leur permet de gagner beaucoup de temps.[12]

1 Reconnaître les limites des codes. Les livres de code peuvent être volés, perdus ou détruits. Les techniques cryptoanlaytiques modernes et l'analyse informatique peuvent souvent briser les codes les plus forts. Malgré cela, les codes peuvent condenser de longs messages en un seul mot-clé, ce qui leur permet de gagner beaucoup de temps.[12]  2 Déterminez l'objectif de votre code. Connaître le but de votre code empêchera tout travail inutile.Si votre objectif est de gagner du temps, vous n’avez besoin que de quelques mots de code spécifiques. Si vous essayez d'encoder des messages détaillés, vous devrez peut-être développer un livre de code qui ressemble davantage à un dictionnaire.

2 Déterminez l'objectif de votre code. Connaître le but de votre code empêchera tout travail inutile.Si votre objectif est de gagner du temps, vous n’avez besoin que de quelques mots de code spécifiques. Si vous essayez d'encoder des messages détaillés, vous devrez peut-être développer un livre de code qui ressemble davantage à un dictionnaire.  3 Développez votre livre de code. Condensez des phrases courantes, comme «vous lire haut et fort», à quelque chose comme «Roy». Pour chaque mot imaginable dans vos messages encodés et phrases courantes, indiquez des mots de code alternatifs.

3 Développez votre livre de code. Condensez des phrases courantes, comme «vous lire haut et fort», à quelque chose comme «Roy». Pour chaque mot imaginable dans vos messages encodés et phrases courantes, indiquez des mots de code alternatifs.  4 Appliquez votre livre de code aux messages. Utilisez les mots de code de votre livre de codes pour encoder les messages. Vous pouvez constater que vous pouvez gagner du temps en laissant des noms (comme des noms et des pronoms comme moi, moi, elle) en texte brut. Cependant, cette décision dépend uniquement de votre situation.

4 Appliquez votre livre de code aux messages. Utilisez les mots de code de votre livre de codes pour encoder les messages. Vous pouvez constater que vous pouvez gagner du temps en laissant des noms (comme des noms et des pronoms comme moi, moi, elle) en texte brut. Cependant, cette décision dépend uniquement de votre situation.  5 Utilisez une clé pour encoder votre message, alternativement. Un message clé, un groupe de mots, des lettres, des symboles ou une combinaison de ceux-ci peuvent être utilisés pour coder des informations.[15] Le destinataire de votre message aura également besoin de cette phrase ou clé de lettres / symboles pour décoder le message.[16]

5 Utilisez une clé pour encoder votre message, alternativement. Un message clé, un groupe de mots, des lettres, des symboles ou une combinaison de ceux-ci peuvent être utilisés pour coder des informations.[15] Le destinataire de votre message aura également besoin de cette phrase ou clé de lettres / symboles pour décoder le message.[16]  6 Décoder les messages. Lorsque vous recevez des messages codés, vous devez utiliser votre livre de codes ou votre mot-clé / phrase pour les comprendre. Cela peut être difficile au début, mais cela deviendra plus intuitif à mesure que vous vous familiariserez avec le code.[17]

6 Décoder les messages. Lorsque vous recevez des messages codés, vous devez utiliser votre livre de codes ou votre mot-clé / phrase pour les comprendre. Cela peut être difficile au début, mais cela deviendra plus intuitif à mesure que vous vous familiariserez avec le code.[17]  1 Utilisez le code utilisé par Mary, Queen of Scots. En essayant d’envoyer des messages pendant une période de troubles politiques, Mary, Queen of Scots, utilisait des symboles comme code de substitution pour les lettres anglaises et les mots communs.[18] Certaines des caractéristiques du code de Mary que vous pourriez trouver utile pour votre propre éducation cryptée incluent:

1 Utilisez le code utilisé par Mary, Queen of Scots. En essayant d’envoyer des messages pendant une période de troubles politiques, Mary, Queen of Scots, utilisait des symboles comme code de substitution pour les lettres anglaises et les mots communs.[18] Certaines des caractéristiques du code de Mary que vous pourriez trouver utile pour votre propre éducation cryptée incluent:  2 Utilisez des phrases de code similaires aux alertes militaires. Les phrases de code peuvent réduire beaucoup de sens en une seule phrase. Même de nombreux types d'alerte militaire, comme le système DEFCON, sont simplement des codes bien connus pour l'état de préparation à la défense.[20] Trouvez des mots / phrases appropriés dans votre vie quotidienne.

2 Utilisez des phrases de code similaires aux alertes militaires. Les phrases de code peuvent réduire beaucoup de sens en une seule phrase. Même de nombreux types d'alerte militaire, comme le système DEFCON, sont simplement des codes bien connus pour l'état de préparation à la défense.[20] Trouvez des mots / phrases appropriés dans votre vie quotidienne.  3 Encode les messages avec un code de clé de livre. Les livres sont relativement faciles à trouver. Si un livre a été choisi comme clé pour un code, lorsque vous recevez un message, vous pouvez vous rendre dans une librairie ou une bibliothèque pour rechercher la clé pour le décoder.

3 Encode les messages avec un code de clé de livre. Les livres sont relativement faciles à trouver. Si un livre a été choisi comme clé pour un code, lorsque vous recevez un message, vous pouvez vous rendre dans une librairie ou une bibliothèque pour rechercher la clé pour le décoder.  1 Déterminer la pertinence d'utiliser un chiffrement. Un chiffrement utilise un algorithme, qui est comme un processus ou une transformation qui est appliqué à un message de manière cohérente. Cela signifie que quiconque connaît le chiffrement peut le traduire.[22]

1 Déterminer la pertinence d'utiliser un chiffrement. Un chiffrement utilise un algorithme, qui est comme un processus ou une transformation qui est appliqué à un message de manière cohérente. Cela signifie que quiconque connaît le chiffrement peut le traduire.[22]  2 Inventez un algorithme à appliquer aux messages. L'un des codes les plus simples que vous pouvez appliquer est le chiffrement ROT1 (parfois appelé chiffrement César). Ce nom signifie simplement que vous devez faire pivoter une seule lettre dans l’alphabet pour chaque lettre de votre message.[24]

2 Inventez un algorithme à appliquer aux messages. L'un des codes les plus simples que vous pouvez appliquer est le chiffrement ROT1 (parfois appelé chiffrement César). Ce nom signifie simplement que vous devez faire pivoter une seule lettre dans l’alphabet pour chaque lettre de votre message.[24]  3 Chiffrer les messages. Utilisez votre algorithme pour chiffrer vos messages. À mesure que vous apprenez le processus de chiffrement, votre vitesse devrait augmenter. Ajoutez à votre algorithme pour le rendre plus complexe. Par exemple,

3 Chiffrer les messages. Utilisez votre algorithme pour chiffrer vos messages. À mesure que vous apprenez le processus de chiffrement, votre vitesse devrait augmenter. Ajoutez à votre algorithme pour le rendre plus complexe. Par exemple,  4 Déchiffrer les messages. Lorsque vous devenez expérimenté en lisant votre chiffre, il devrait devenir une seconde nature, ou du moins plus facile. L'application de ces processus (algorithmes) étant cohérente, l'habitude vous aidera à détecter les tendances et à acquérir de l'intuition lorsque vous utilisez ce type de système cryptographique.

4 Déchiffrer les messages. Lorsque vous devenez expérimenté en lisant votre chiffre, il devrait devenir une seconde nature, ou du moins plus facile. L'application de ces processus (algorithmes) étant cohérente, l'habitude vous aidera à détecter les tendances et à acquérir de l'intuition lorsque vous utilisez ce type de système cryptographique.  1 Master Morse Code. Indépendamment de son nom, le code Morse est un chiffre. Les points et les tirets représentent des signaux électriques longs et courts qui, à leur tour, représentent les lettres de l'alphabet. Cela a permis la communication électrique ancienne (télégraphes). Les lettres courantes en morse, représentées par des signaux longs (_) et courts (.), Comprennent:

1 Master Morse Code. Indépendamment de son nom, le code Morse est un chiffre. Les points et les tirets représentent des signaux électriques longs et courts qui, à leur tour, représentent les lettres de l'alphabet. Cela a permis la communication électrique ancienne (télégraphes). Les lettres courantes en morse, représentées par des signaux longs (_) et courts (.), Comprennent:  2 Utilisez les codes de transposition. De nombreux grands noms de l’histoire, comme le génie Leonardo da Vinci, ont écrit des messages qui se refléteraient dans un miroir. De ce fait, le chiffrement de cette manière est souvent appelé "écriture miroir". Ces types de chiffrement peuvent être difficiles au début, mais deviennent généralement rapidement une seconde nature.[28]

2 Utilisez les codes de transposition. De nombreux grands noms de l’histoire, comme le génie Leonardo da Vinci, ont écrit des messages qui se refléteraient dans un miroir. De ce fait, le chiffrement de cette manière est souvent appelé "écriture miroir". Ces types de chiffrement peuvent être difficiles au début, mais deviennent généralement rapidement une seconde nature.[28]  3 Convertir les messages en binaire. Le binaire est le langage des 1 et des 0 utilisé par les ordinateurs. Les combinaisons de ces 1 et 0 peuvent être chiffrées puis déchiffrées avec une clé binaire ou en calculant les valeurs représentées par les 1 et les 0 pour chaque lettre communiquée dans un message.

3 Convertir les messages en binaire. Le binaire est le langage des 1 et des 0 utilisé par les ordinateurs. Les combinaisons de ces 1 et 0 peuvent être chiffrées puis déchiffrées avec une clé binaire ou en calculant les valeurs représentées par les 1 et les 0 pour chaque lettre communiquée dans un message.