Les chiffrements sont des algorithmes permettant d'effectuer un chiffrement ou un déchiffrement - une série d'étapes bien définies pouvant être suivies en tant que procédure. Les codes sont généralement une langue. de nouveaux mots entiers. Les chiffres sont des changements lettre par lettre. UNE empilés cipher est un chiffre ou plus appliqué à un texte en série. Ceci est principalement pour les chiffrements classiques qui peuvent être travaillés avec un crayon et du papier. Le cryptage de qualité militaire bénéficie de sa sécurité grâce à ses principaux atouts et il est peu probable que ces méthodes les sécurisent davantage. La plupart des chiffrements classiques, seuls ou combinés, peuvent être craqués par un cryptanalyste compétent si les messages sont suffisamment longs ou trop nombreux, mais si l’accumulation de plusieurs chiffrements simples peut compliquer la tâche, ils risquent d’être compliqués.

Créer votre propre cryptage empilé

-

1 Créez les chiffres que vous utiliserez. Ignorez cette étape si vous utilisez des chiffrements existants, tels que le chiffrement de César. Lorsque vous créez des codes pour les codes empilés, ne vous souciez pas de les rendre difficiles à décoder. Même les chiffrements simples peuvent aller très loin lorsque vous travaillez avec des règles.

1 Créez les chiffres que vous utiliserez. Ignorez cette étape si vous utilisez des chiffrements existants, tels que le chiffrement de César. Lorsque vous créez des codes pour les codes empilés, ne vous souciez pas de les rendre difficiles à décoder. Même les chiffrements simples peuvent aller très loin lorsque vous travaillez avec des règles. -

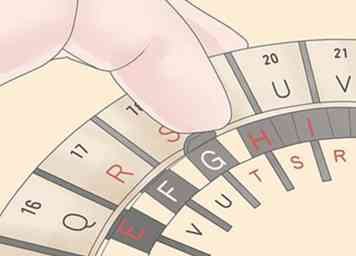

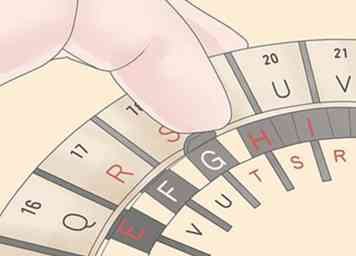

2 Appliquez le premier chiffre. Pour les besoins de cet article, l'exemple utilise la phrase "Hello World". Commencez avec le chiffre de César.[1] "Hello World" deviendrait Ifmmp xpsme si nous en avons changé un à droite.

2 Appliquez le premier chiffre. Pour les besoins de cet article, l'exemple utilise la phrase "Hello World". Commencez avec le chiffre de César.[1] "Hello World" deviendrait Ifmmp xpsme si nous en avons changé un à droite. -

3 Vérifiez votre travail. Il peut être très frustrant de travailler dur sur votre message, seulement pour découvrir que c'est faux. Une faute de frappe simple ou une erreur de calcul peut être désastreuse. Ifmmp xpsme peut facilement devenir fmnp xpsme, qui se traduit par monde elmo. Si vous habitez dans une ville qui a un parc à thème appelé "Hello World" et une aire de jeux pour enfants appelée Elmo World, et votre message est "Meet at…", le résultat serait un échec! Vérifiez, vérifiez et vérifiez trois fois si c'est important.

3 Vérifiez votre travail. Il peut être très frustrant de travailler dur sur votre message, seulement pour découvrir que c'est faux. Une faute de frappe simple ou une erreur de calcul peut être désastreuse. Ifmmp xpsme peut facilement devenir fmnp xpsme, qui se traduit par monde elmo. Si vous habitez dans une ville qui a un parc à thème appelé "Hello World" et une aire de jeux pour enfants appelée Elmo World, et votre message est "Meet at…", le résultat serait un échec! Vérifiez, vérifiez et vérifiez trois fois si c'est important. -

4 Appliquez le prochain chiffre. Pour cet exemple, utilisez le chiffrement de substitution[2] dessus. Vous pouvez utiliser toute substitution souhaitée, cet exemple utilise:

4 Appliquez le prochain chiffre. Pour cet exemple, utilisez le chiffrement de substitution[2] dessus. Vous pouvez utiliser toute substitution souhaitée, cet exemple utilise: - En appliquant ce chiffre, vous obtiendrez: Wkhha qachv. L'avantage d'utiliser des chiffrements empilés apparaît clairement ici. Quiconque a essayé de décoder ceci aurait beaucoup de mal à trouver un modèle, avec deux chiffres appliqués.

-

5 Vérifiez votre dernier travail. Comme souligné ci-dessus, une double vérification est nécessaire, notamment en ce qui concerne les chiffrements empilés.

5 Vérifiez votre dernier travail. Comme souligné ci-dessus, une double vérification est nécessaire, notamment en ce qui concerne les chiffrements empilés. -

6 Répétez les deux dernières étapes jusqu'à ce que vous utilisiez tous les chiffrements que vous souhaitez utiliser. Trois chiffres empilés suffiront probablement. Plus de trois seront trop compliqués pour vous, et surtout votre ami, pour décoder, même avec la clé à côté de vous. Alors que plus de trois sont trop nombreux, moins de trois peuvent être facilement décodés. N'utilisez pas le code de substitution ou le code de César plus d'une fois. Essayez un autre type de code, comme un code de symbole.

6 Répétez les deux dernières étapes jusqu'à ce que vous utilisiez tous les chiffrements que vous souhaitez utiliser. Trois chiffres empilés suffiront probablement. Plus de trois seront trop compliqués pour vous, et surtout votre ami, pour décoder, même avec la clé à côté de vous. Alors que plus de trois sont trop nombreux, moins de trois peuvent être facilement décodés. N'utilisez pas le code de substitution ou le code de César plus d'une fois. Essayez un autre type de code, comme un code de symbole. - Utilisez le code de téléphone maintenant. Le code téléphonique repose sur le clavier d'un téléphone ou d'un téléphone portable pour effectuer son travail. Si vous regardez un téléphone, vous remarquerez que les lettres en petits caractères sous le numéro commencent à 2. 2 = abc, 3 = def, 4 = ghi et ainsi de suite. Pour écrire un code de téléphone, notez le numéro correspondant à la lettre correcte, puis ajoutez un point à gauche, en haut ou à droite du numéro. Par exemple, écrire b, écris un 2 avec un point en haut. Écrire L, écrivez un 5 avec un point à la droite de celui-ci.

- Allez-y et écrivez le message, Wkhha qachv, dans le code de téléphone. Notez que certains nombres ont 4 lettres sous eux; pour ceux-ci, continuez, mais pour la dernière lettre de ce numéro, mettez deux points à droite. Regardez les sept dans l'image suivante, vous verrez deux points pour s.

- Votre code de téléphone devrait ressembler à ceci:

- Le chiffrement empilé peut maintenant être illustré par l'image suivante:

-

7 Ajouter des règles Le problème avec tout cela est qu’une certaine lettre ou un chiffre représentera toujours la même lettre, même si vous empilez de nombreux chiffres sur votre message. Mais si vous ajoutez des règles, elles autoriseront des incohérences dans votre chiffrement, ce qui rend plus difficile le décodage. Les règles sont ce qui détourne le plus un "espion" ou une personne curieuse. Avec les règles, vous n'êtes pas limité par les chiffres normaux qui peuvent facilement être craqués. et vous ne pouvez pas simplement "deviner" ce que sont certains mots. Un exemple de règle serait: "Tous les autres mots, le chiffre de César est appliqué par deux." Cela signifie que tout autre mot, au lieu de A = B, est A = C, B = D, etc. Si quelqu'un a découvert quoi Wkhha signifie, ils ne seraient pas en mesure de l'appliquer à tous wkhha dans le code, car certains seraient différents. Les prochaines étapes expliquent comment créer et appliquer des règles.

7 Ajouter des règles Le problème avec tout cela est qu’une certaine lettre ou un chiffre représentera toujours la même lettre, même si vous empilez de nombreux chiffres sur votre message. Mais si vous ajoutez des règles, elles autoriseront des incohérences dans votre chiffrement, ce qui rend plus difficile le décodage. Les règles sont ce qui détourne le plus un "espion" ou une personne curieuse. Avec les règles, vous n'êtes pas limité par les chiffres normaux qui peuvent facilement être craqués. et vous ne pouvez pas simplement "deviner" ce que sont certains mots. Un exemple de règle serait: "Tous les autres mots, le chiffre de César est appliqué par deux." Cela signifie que tout autre mot, au lieu de A = B, est A = C, B = D, etc. Si quelqu'un a découvert quoi Wkhha signifie, ils ne seraient pas en mesure de l'appliquer à tous wkhha dans le code, car certains seraient différents. Les prochaines étapes expliquent comment créer et appliquer des règles. -

8 Faites la règle. Venez avec quelque chose de créatif. Pensez à la grammaire et utilisez des règles telles que "après chaque une, la lettre suivante est une lettre de l’alphabet. "Vous pourriez même aller de façon incrémentielle (chaque mot monte un dans l’alphabet.) Donc" Hello World "serait Ifmmp Yqtnf, au lieu de Ifmmp Xpsme. (Le second mot, "monde", monte deux dans l'alphabet au lieu d'un.) Bien que monter en incrémentation soit très difficile dans un code de plus de dix mots, il est utile dans les messages de moins de dix mots.

8 Faites la règle. Venez avec quelque chose de créatif. Pensez à la grammaire et utilisez des règles telles que "après chaque une, la lettre suivante est une lettre de l’alphabet. "Vous pourriez même aller de façon incrémentielle (chaque mot monte un dans l’alphabet.) Donc" Hello World "serait Ifmmp Yqtnf, au lieu de Ifmmp Xpsme. (Le second mot, "monde", monte deux dans l'alphabet au lieu d'un.) Bien que monter en incrémentation soit très difficile dans un code de plus de dix mots, il est utile dans les messages de moins de dix mots. -

9 Appliquez la règle. L'application de règles devient délicate, surtout si vous en faites une fois que vous avez fini d'écrire le message dans le code. Une fois appliquée, cependant, une règle détruira tout espion qui essaie de lire vos messages. Une fois que vous avez appliqué votre règle, vérifiez votre travail.

9 Appliquez la règle. L'application de règles devient délicate, surtout si vous en faites une fois que vous avez fini d'écrire le message dans le code. Une fois appliquée, cependant, une règle détruira tout espion qui essaie de lire vos messages. Une fois que vous avez appliqué votre règle, vérifiez votre travail. -

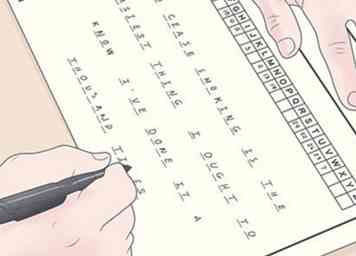

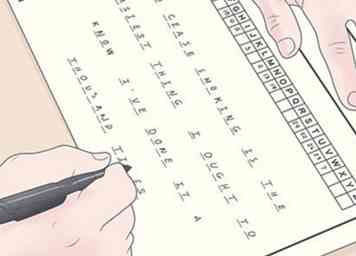

10 Faites un tableau des règles. Ecrivez une liste des règles que vous avez et donnez-la à votre ami. De cette façon, vous ne devez plus jamais envoyer de message dans le même code. (En haut, vous pouvez simplement écrire Règle appliquée 1, 5 et 7, alors, avec qui vous communiquez, vous pouvez regarder son graphique et décoder avec ces règles.

10 Faites un tableau des règles. Ecrivez une liste des règles que vous avez et donnez-la à votre ami. De cette façon, vous ne devez plus jamais envoyer de message dans le même code. (En haut, vous pouvez simplement écrire Règle appliquée 1, 5 et 7, alors, avec qui vous communiquez, vous pouvez regarder son graphique et décoder avec ces règles. -

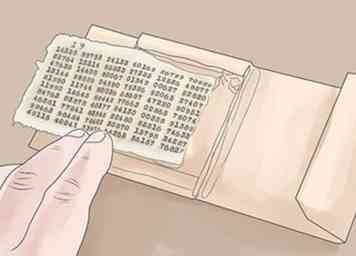

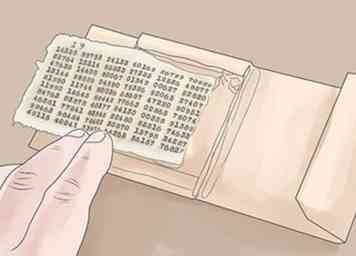

11 Faites des clés. À moins que vous ne vous attendiez à ce que votre ami décode chaque message que vous lui envoyez sans clé, créez-en un. N'ayez jamais plus d'une copie par personne, sinon vous augmentez la probabilité que quelqu'un d'autre trouve la clé. Vous pouvez aussi avoir des codes prédéfinis avec des noms cryptés. Par exemple, vous pouvez nommer le chiffrement empilé créé ci-dessus. CSP. (Cle chiffre d'Aesar, Scode de l'ubstitution, Phone cipher.) Si vous appliquez la règle 5 de toutes vos règles à ce code, vous pouvez ajouter 5 au nom, donc c'est CSP5. Très probablement, un espion ne comprendra pas les noms. Envoyez simplement le code dans ce format:

11 Faites des clés. À moins que vous ne vous attendiez à ce que votre ami décode chaque message que vous lui envoyez sans clé, créez-en un. N'ayez jamais plus d'une copie par personne, sinon vous augmentez la probabilité que quelqu'un d'autre trouve la clé. Vous pouvez aussi avoir des codes prédéfinis avec des noms cryptés. Par exemple, vous pouvez nommer le chiffrement empilé créé ci-dessus. CSP. (Cle chiffre d'Aesar, Scode de l'ubstitution, Phone cipher.) Si vous appliquez la règle 5 de toutes vos règles à ce code, vous pouvez ajouter 5 au nom, donc c'est CSP5. Très probablement, un espion ne comprendra pas les noms. Envoyez simplement le code dans ce format:

Exemple de chiffrement

Echantillon César Cipher

Echantillon César Cipher  Exemple de chiffrement de substitution empilé

Exemple de chiffrement de substitution empilé

Minotauromaquia

Minotauromaquia

1 Créez les chiffres que vous utiliserez. Ignorez cette étape si vous utilisez des chiffrements existants, tels que le chiffrement de César. Lorsque vous créez des codes pour les codes empilés, ne vous souciez pas de les rendre difficiles à décoder. Même les chiffrements simples peuvent aller très loin lorsque vous travaillez avec des règles.

1 Créez les chiffres que vous utiliserez. Ignorez cette étape si vous utilisez des chiffrements existants, tels que le chiffrement de César. Lorsque vous créez des codes pour les codes empilés, ne vous souciez pas de les rendre difficiles à décoder. Même les chiffrements simples peuvent aller très loin lorsque vous travaillez avec des règles.  2 Appliquez le premier chiffre. Pour les besoins de cet article, l'exemple utilise la phrase "Hello World". Commencez avec le chiffre de César.[1] "Hello World" deviendrait Ifmmp xpsme si nous en avons changé un à droite.

2 Appliquez le premier chiffre. Pour les besoins de cet article, l'exemple utilise la phrase "Hello World". Commencez avec le chiffre de César.[1] "Hello World" deviendrait Ifmmp xpsme si nous en avons changé un à droite.  3 Vérifiez votre travail. Il peut être très frustrant de travailler dur sur votre message, seulement pour découvrir que c'est faux. Une faute de frappe simple ou une erreur de calcul peut être désastreuse. Ifmmp xpsme peut facilement devenir fmnp xpsme, qui se traduit par monde elmo. Si vous habitez dans une ville qui a un parc à thème appelé "Hello World" et une aire de jeux pour enfants appelée Elmo World, et votre message est "Meet at…", le résultat serait un échec! Vérifiez, vérifiez et vérifiez trois fois si c'est important.

3 Vérifiez votre travail. Il peut être très frustrant de travailler dur sur votre message, seulement pour découvrir que c'est faux. Une faute de frappe simple ou une erreur de calcul peut être désastreuse. Ifmmp xpsme peut facilement devenir fmnp xpsme, qui se traduit par monde elmo. Si vous habitez dans une ville qui a un parc à thème appelé "Hello World" et une aire de jeux pour enfants appelée Elmo World, et votre message est "Meet at…", le résultat serait un échec! Vérifiez, vérifiez et vérifiez trois fois si c'est important.  4 Appliquez le prochain chiffre. Pour cet exemple, utilisez le chiffrement de substitution[2] dessus. Vous pouvez utiliser toute substitution souhaitée, cet exemple utilise:

4 Appliquez le prochain chiffre. Pour cet exemple, utilisez le chiffrement de substitution[2] dessus. Vous pouvez utiliser toute substitution souhaitée, cet exemple utilise:  5 Vérifiez votre dernier travail. Comme souligné ci-dessus, une double vérification est nécessaire, notamment en ce qui concerne les chiffrements empilés.

5 Vérifiez votre dernier travail. Comme souligné ci-dessus, une double vérification est nécessaire, notamment en ce qui concerne les chiffrements empilés.  6 Répétez les deux dernières étapes jusqu'à ce que vous utilisiez tous les chiffrements que vous souhaitez utiliser. Trois chiffres empilés suffiront probablement. Plus de trois seront trop compliqués pour vous, et surtout votre ami, pour décoder, même avec la clé à côté de vous. Alors que plus de trois sont trop nombreux, moins de trois peuvent être facilement décodés. N'utilisez pas le code de substitution ou le code de César plus d'une fois. Essayez un autre type de code, comme un code de symbole.

6 Répétez les deux dernières étapes jusqu'à ce que vous utilisiez tous les chiffrements que vous souhaitez utiliser. Trois chiffres empilés suffiront probablement. Plus de trois seront trop compliqués pour vous, et surtout votre ami, pour décoder, même avec la clé à côté de vous. Alors que plus de trois sont trop nombreux, moins de trois peuvent être facilement décodés. N'utilisez pas le code de substitution ou le code de César plus d'une fois. Essayez un autre type de code, comme un code de symbole.  7 Ajouter des règles Le problème avec tout cela est qu’une certaine lettre ou un chiffre représentera toujours la même lettre, même si vous empilez de nombreux chiffres sur votre message. Mais si vous ajoutez des règles, elles autoriseront des incohérences dans votre chiffrement, ce qui rend plus difficile le décodage. Les règles sont ce qui détourne le plus un "espion" ou une personne curieuse. Avec les règles, vous n'êtes pas limité par les chiffres normaux qui peuvent facilement être craqués. et vous ne pouvez pas simplement "deviner" ce que sont certains mots. Un exemple de règle serait: "Tous les autres mots, le chiffre de César est appliqué par deux." Cela signifie que tout autre mot, au lieu de A = B, est A = C, B = D, etc. Si quelqu'un a découvert quoi Wkhha signifie, ils ne seraient pas en mesure de l'appliquer à tous wkhha dans le code, car certains seraient différents. Les prochaines étapes expliquent comment créer et appliquer des règles.

7 Ajouter des règles Le problème avec tout cela est qu’une certaine lettre ou un chiffre représentera toujours la même lettre, même si vous empilez de nombreux chiffres sur votre message. Mais si vous ajoutez des règles, elles autoriseront des incohérences dans votre chiffrement, ce qui rend plus difficile le décodage. Les règles sont ce qui détourne le plus un "espion" ou une personne curieuse. Avec les règles, vous n'êtes pas limité par les chiffres normaux qui peuvent facilement être craqués. et vous ne pouvez pas simplement "deviner" ce que sont certains mots. Un exemple de règle serait: "Tous les autres mots, le chiffre de César est appliqué par deux." Cela signifie que tout autre mot, au lieu de A = B, est A = C, B = D, etc. Si quelqu'un a découvert quoi Wkhha signifie, ils ne seraient pas en mesure de l'appliquer à tous wkhha dans le code, car certains seraient différents. Les prochaines étapes expliquent comment créer et appliquer des règles.  8 Faites la règle. Venez avec quelque chose de créatif. Pensez à la grammaire et utilisez des règles telles que "après chaque une, la lettre suivante est une lettre de l’alphabet. "Vous pourriez même aller de façon incrémentielle (chaque mot monte un dans l’alphabet.) Donc" Hello World "serait Ifmmp Yqtnf, au lieu de Ifmmp Xpsme. (Le second mot, "monde", monte deux dans l'alphabet au lieu d'un.) Bien que monter en incrémentation soit très difficile dans un code de plus de dix mots, il est utile dans les messages de moins de dix mots.

8 Faites la règle. Venez avec quelque chose de créatif. Pensez à la grammaire et utilisez des règles telles que "après chaque une, la lettre suivante est une lettre de l’alphabet. "Vous pourriez même aller de façon incrémentielle (chaque mot monte un dans l’alphabet.) Donc" Hello World "serait Ifmmp Yqtnf, au lieu de Ifmmp Xpsme. (Le second mot, "monde", monte deux dans l'alphabet au lieu d'un.) Bien que monter en incrémentation soit très difficile dans un code de plus de dix mots, il est utile dans les messages de moins de dix mots.  9 Appliquez la règle. L'application de règles devient délicate, surtout si vous en faites une fois que vous avez fini d'écrire le message dans le code. Une fois appliquée, cependant, une règle détruira tout espion qui essaie de lire vos messages. Une fois que vous avez appliqué votre règle, vérifiez votre travail.

9 Appliquez la règle. L'application de règles devient délicate, surtout si vous en faites une fois que vous avez fini d'écrire le message dans le code. Une fois appliquée, cependant, une règle détruira tout espion qui essaie de lire vos messages. Une fois que vous avez appliqué votre règle, vérifiez votre travail.  10 Faites un tableau des règles. Ecrivez une liste des règles que vous avez et donnez-la à votre ami. De cette façon, vous ne devez plus jamais envoyer de message dans le même code. (En haut, vous pouvez simplement écrire Règle appliquée 1, 5 et 7, alors, avec qui vous communiquez, vous pouvez regarder son graphique et décoder avec ces règles.

10 Faites un tableau des règles. Ecrivez une liste des règles que vous avez et donnez-la à votre ami. De cette façon, vous ne devez plus jamais envoyer de message dans le même code. (En haut, vous pouvez simplement écrire Règle appliquée 1, 5 et 7, alors, avec qui vous communiquez, vous pouvez regarder son graphique et décoder avec ces règles.  11 Faites des clés. À moins que vous ne vous attendiez à ce que votre ami décode chaque message que vous lui envoyez sans clé, créez-en un. N'ayez jamais plus d'une copie par personne, sinon vous augmentez la probabilité que quelqu'un d'autre trouve la clé. Vous pouvez aussi avoir des codes prédéfinis avec des noms cryptés. Par exemple, vous pouvez nommer le chiffrement empilé créé ci-dessus. CSP. (Cle chiffre d'Aesar, Scode de l'ubstitution, Phone cipher.) Si vous appliquez la règle 5 de toutes vos règles à ce code, vous pouvez ajouter 5 au nom, donc c'est CSP5. Très probablement, un espion ne comprendra pas les noms. Envoyez simplement le code dans ce format:

11 Faites des clés. À moins que vous ne vous attendiez à ce que votre ami décode chaque message que vous lui envoyez sans clé, créez-en un. N'ayez jamais plus d'une copie par personne, sinon vous augmentez la probabilité que quelqu'un d'autre trouve la clé. Vous pouvez aussi avoir des codes prédéfinis avec des noms cryptés. Par exemple, vous pouvez nommer le chiffrement empilé créé ci-dessus. CSP. (Cle chiffre d'Aesar, Scode de l'ubstitution, Phone cipher.) Si vous appliquez la règle 5 de toutes vos règles à ce code, vous pouvez ajouter 5 au nom, donc c'est CSP5. Très probablement, un espion ne comprendra pas les noms. Envoyez simplement le code dans ce format: