Les malwares d'enregistrement de clés sont des programmes conçus pour cibler les logiciels d'un ordinateur dans le but d'obtenir des mots de passe en enregistrant les frappes de touches d'un utilisateur, puis en envoyant les données obtenues au propriétaire du logiciel malveillant. Les malwares d'enregistrement de clés ont également d'autres fonctions, telles que: obtenir des numéros de carte de crédit, des e-mails, des conversations et activer les webcams et les microphones. Cela se fait généralement de manière cachée, ce qui signifie que le logiciel malveillant a été installé sur votre ordinateur, sous prétexte d'être un programme de confiance. Dans ce tutoriel, vous apprendrez comment supprimer un logiciel malveillant, ainsi que les moyens d'empêcher leur installation ultérieure sur votre ordinateur.

Première partie de trois:

Identifier les logiciels malveillants enregistreurs de frappe sur votre ordinateur

-

1 Déterminez si votre ordinateur est ou non soumis à un programme malveillant. Commencez par quelques questions probantes:

1 Déterminez si votre ordinateur est ou non soumis à un programme malveillant. Commencez par quelques questions probantes: - Certains mots de passe de votre compte ont-ils été compromis?

- Certains mots de passe de votre compte ont-ils été compromis, même après avoir changé votre mot de passe plusieurs fois?

- Avez-vous constaté un ralentissement des performances de votre ordinateur, non expliquées par d'autres facteurs potentiels?

- Votre webcam a-t-elle été allumée sans que vous le fassiez ou sans utiliser un logiciel de type face-à-face (tel que Skype)?

-

2 Si vous avez répondu «oui» à l'une des questions de l'étape 1, il est fort probable qu'un programme malveillant de keylogging soit installé sur votre ordinateur. Pour identifier un programme malveillant, vous disposez de quelques options. Un choix moins intuitif consisterait à télécharger un programme de détection de spyware ou de keylogger. Par exemple, voici une liste de services avec des liens de téléchargement: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Si vous avez répondu «oui» à l'une des questions de l'étape 1, il est fort probable qu'un programme malveillant de keylogging soit installé sur votre ordinateur. Pour identifier un programme malveillant, vous disposez de quelques options. Un choix moins intuitif consisterait à télécharger un programme de détection de spyware ou de keylogger. Par exemple, voici une liste de services avec des liens de téléchargement: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads . - Remarque: Si vous utilisez un mot de passe très simple ou partagez des mots de passe avec une autre personne, vous ne rencontrerez peut-être aucun problème de programme malveillant (ceci sera discuté ci-dessous dans les mesures préventives).

-

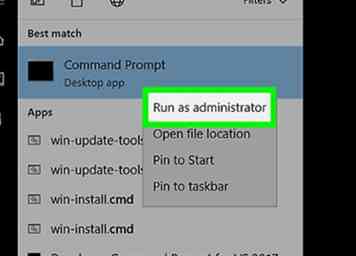

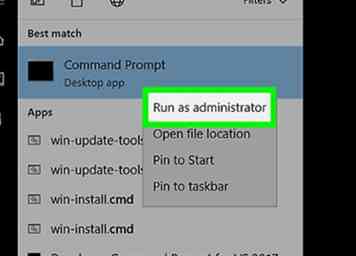

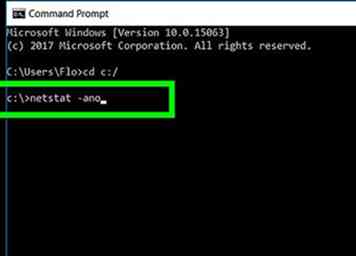

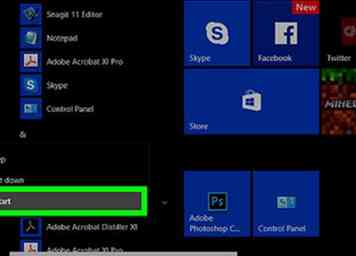

3 Pour une approche plus approfondie, identifiez un programme malveillant avec la méthode «netstat». Pour ce faire, vous devrez exécuter votre invite de commande en tant qu'administrateur.

3 Pour une approche plus approfondie, identifiez un programme malveillant avec la méthode «netstat». Pour ce faire, vous devrez exécuter votre invite de commande en tant qu'administrateur. - Sur un ordinateur Windows 8, utilisez le raccourci clavier «fenêtre» + S. Cela ouvrira votre onglet de recherche sur votre droite.

- Entrez: 'cmd' dans la barre de requête.

- Faites un clic gauche sur CMD et lancez-vous en tant qu'administrateur.

-

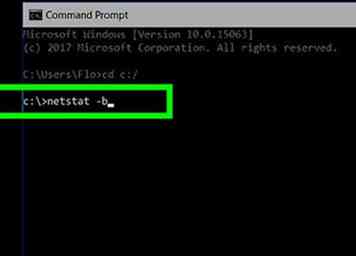

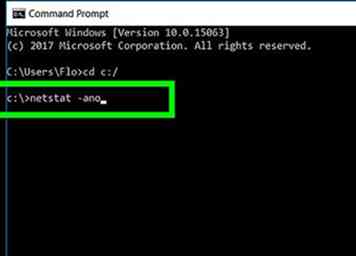

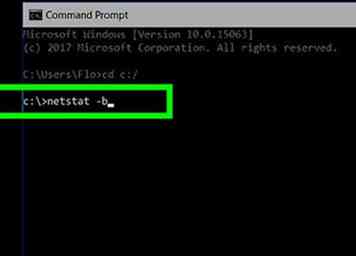

4 Comme vous pouvez le voir, vous êtes actuellement dans le C:\ WINDOWS \ system32> répertoire. Vous devez remplacer votre répertoire de travail actuel par votre répertoire racine C: \ et afficher vos processus en cours d'exécution avec netstat. Pour faire ça:

4 Comme vous pouvez le voir, vous êtes actuellement dans le C:\ WINDOWS \ system32> répertoire. Vous devez remplacer votre répertoire de travail actuel par votre répertoire racine C: \ et afficher vos processus en cours d'exécution avec netstat. Pour faire ça: - Type: cd \

- Appuyez sur Entrée.

- Type: netstat -b

- Appuyez sur Entrée.

-

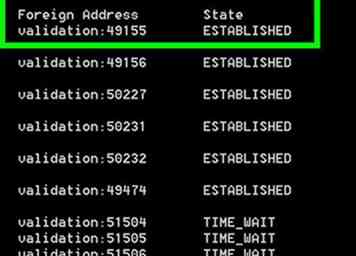

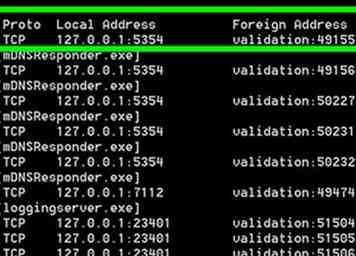

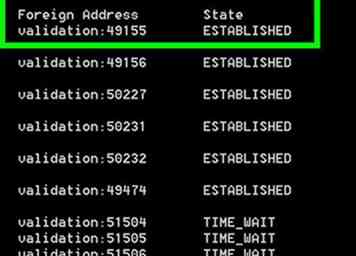

5 Ce que vous voyez maintenant sont les connexions actives sur cet ordinateur. Dans l'introduction, il a été expliqué que les logiciels malveillants enregistrant les keyloggers enverraient les données collectées au propriétaire du malware. Pour ce faire, le malware nécessite une connexion active. Comme vous pouvez le voir dans l'image, sous la colonne "État", tous les processus en cours sont établis, ce qui signifie qu'il existe une connexion active.

5 Ce que vous voyez maintenant sont les connexions actives sur cet ordinateur. Dans l'introduction, il a été expliqué que les logiciels malveillants enregistrant les keyloggers enverraient les données collectées au propriétaire du malware. Pour ce faire, le malware nécessite une connexion active. Comme vous pouvez le voir dans l'image, sous la colonne "État", tous les processus en cours sont établis, ce qui signifie qu'il existe une connexion active.

Deuxième partie de trois:

Suppression du logiciel malveillant

-

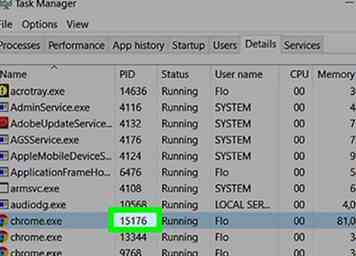

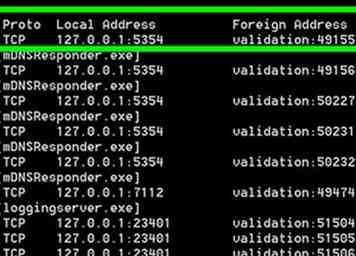

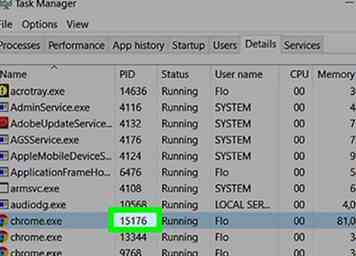

1 Vérifiez les noms des logiciels de près. Pendant que vous consultez cette page, vous aurez une connexion établie. Cette connexion coïncidera avec le navigateur Internet que vous utilisez. Encerclé dans l'image, vous pouvez voir que cet ordinateur exécute actuellement une instance de chrome.exe (Google Chrome). C'est la partie importante - ce que vous allez faire maintenant est de parcourir les connexions établies tout en examinant de près les noms des logiciels actuellement affichés. Vous êtes en train de chercher un nom de logiciel suspect ou un nom de navigateur actuel légèrement différent du nom normal. Par exemple: au lieu de [chrome.exe], nous aurions [googlechrome.exe] ou [Chrome.exe].

1 Vérifiez les noms des logiciels de près. Pendant que vous consultez cette page, vous aurez une connexion établie. Cette connexion coïncidera avec le navigateur Internet que vous utilisez. Encerclé dans l'image, vous pouvez voir que cet ordinateur exécute actuellement une instance de chrome.exe (Google Chrome). C'est la partie importante - ce que vous allez faire maintenant est de parcourir les connexions établies tout en examinant de près les noms des logiciels actuellement affichés. Vous êtes en train de chercher un nom de logiciel suspect ou un nom de navigateur actuel légèrement différent du nom normal. Par exemple: au lieu de [chrome.exe], nous aurions [googlechrome.exe] ou [Chrome.exe]. -

2 Si vous avez trouvé quelque chose de suspect, vous êtes sur le point de vous en occuper. Si vous n'êtes toujours pas sûr, voici le PID (identifiant de processus) de chaque processus, que vous allez croiser avec votre gestionnaire de tâches.

2 Si vous avez trouvé quelque chose de suspect, vous êtes sur le point de vous en occuper. Si vous n'êtes toujours pas sûr, voici le PID (identifiant de processus) de chaque processus, que vous allez croiser avec votre gestionnaire de tâches. - Dans votre invite de commande, tapez: netstat -ano

- Appuyez sur Entrée.

- Pour ouvrir votre gestionnaire de tâches, appuyez sur CTRL + ALT + SUPPR.

- Une fois que le Gestionnaire des tâches est ouvert, cliquez sur: Plus de détails, puis sur l'onglet Détails.

-

3 A ce stade, vous devrez recouper les PID de votre écran d'invite de commandes avec ceux de votre gestionnaire de tâches. Il s'agit essentiellement de confirmer que votre ordinateur exécute des services avec des connexions actives qui ne sont pas dangereuses. Encerclé dans l'image, le PID # 4764 correspond au Google Chrome du Gestionnaire des tâches. Vous pouvez maintenant conclure que cette connexion active est inoffensive.

3 A ce stade, vous devrez recouper les PID de votre écran d'invite de commandes avec ceux de votre gestionnaire de tâches. Il s'agit essentiellement de confirmer que votre ordinateur exécute des services avec des connexions actives qui ne sont pas dangereuses. Encerclé dans l'image, le PID # 4764 correspond au Google Chrome du Gestionnaire des tâches. Vous pouvez maintenant conclure que cette connexion active est inoffensive. -

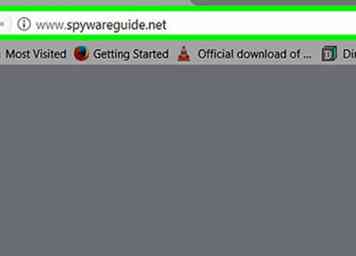

4 Comme vous l’avez remarqué, l’ordinateur d’image ne contient aucun logiciel malveillant sur le PC. Disons que vous aviez un malware connu dans netsat, appelé «Backdoor.Alvgus.a.exe». Pour savoir ce que vous avez à faire, allez sur www.spywareguide.net et recherchez dans leur base de données une description de ce malware.

4 Comme vous l’avez remarqué, l’ordinateur d’image ne contient aucun logiciel malveillant sur le PC. Disons que vous aviez un malware connu dans netsat, appelé «Backdoor.Alvgus.a.exe». Pour savoir ce que vous avez à faire, allez sur www.spywareguide.net et recherchez dans leur base de données une description de ce malware. -

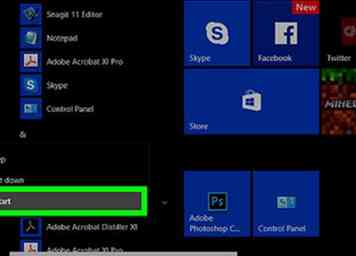

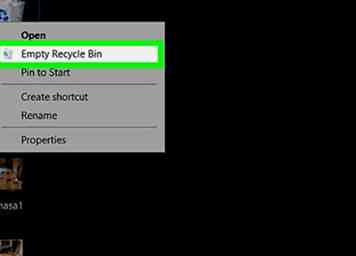

5 Supprimer le malware. C'est plutôt simple. À des fins de démonstration, supposons que Firefox est le logiciel malveillant détecté sur votre ordinateur et que vous souhaitez le supprimer.

5 Supprimer le malware. C'est plutôt simple. À des fins de démonstration, supposons que Firefox est le logiciel malveillant détecté sur votre ordinateur et que vous souhaitez le supprimer. - Dans l'onglet détails, localisez Firefox.

- Cliquez dessus avec le bouton gauche de la souris et sélectionnez "Ouvrir l'emplacement du fichier".

- Dans le Gestionnaire des tâches, cliquez à nouveau sur Firefox, puis cliquez sur "Fin de tâche".

- Revenez à l'emplacement du fichier et accédez au dossier parent (dans ce cas, cliquez simplement sur ProgramFiles (x86) dans la barre de recherche ci-dessus).

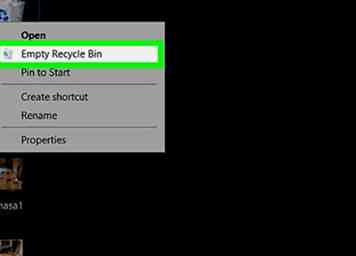

- Maintenant, supprimez le dossier Firefox

- Accédez à votre bac de recyclage et supprimez définitivement le dossier.

-

6 Terminé. Votre virus devrait être complètement disparu.Il est recommandé de redémarrer votre ordinateur et de suivre les mêmes étapes pour voir si le logiciel malveillant est toujours en cours d'exécution au redémarrage.

6 Terminé. Votre virus devrait être complètement disparu.Il est recommandé de redémarrer votre ordinateur et de suivre les mêmes étapes pour voir si le logiciel malveillant est toujours en cours d'exécution au redémarrage.

Troisième partie de trois:

Mesures préventives

-

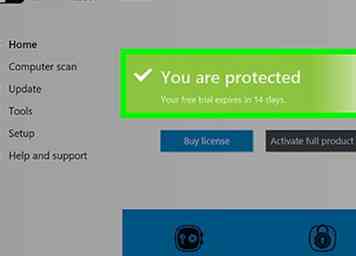

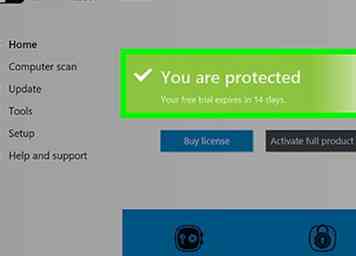

1 Prendre des mesures préventives à l'avenir. La principale cause de tout type de logiciel malveillant installé sur votre ordinateur est la négligence. Il est impératif de ne rien télécharger des sites non fiables ou de cliquer sur des liens dont vous n'êtes pas certain. Il est également recommandé de changer votre mot de passe toutes les 6 semaines. Ne partagez pas vos mots de passe et ne vous précipitez pas dans les installations de logiciels.

1 Prendre des mesures préventives à l'avenir. La principale cause de tout type de logiciel malveillant installé sur votre ordinateur est la négligence. Il est impératif de ne rien télécharger des sites non fiables ou de cliquer sur des liens dont vous n'êtes pas certain. Il est également recommandé de changer votre mot de passe toutes les 6 semaines. Ne partagez pas vos mots de passe et ne vous précipitez pas dans les installations de logiciels. - Si vous n'êtes pas sûr du logiciel, effectuez une recherche en ligne pour obtenir des commentaires sur le logiciel auprès d'autres personnes, ou demandez des conseils dans les forums appropriés.

Minotauromaquia

Minotauromaquia

1 Déterminez si votre ordinateur est ou non soumis à un programme malveillant. Commencez par quelques questions probantes:

1 Déterminez si votre ordinateur est ou non soumis à un programme malveillant. Commencez par quelques questions probantes:  2 Si vous avez répondu «oui» à l'une des questions de l'étape 1, il est fort probable qu'un programme malveillant de keylogging soit installé sur votre ordinateur. Pour identifier un programme malveillant, vous disposez de quelques options. Un choix moins intuitif consisterait à télécharger un programme de détection de spyware ou de keylogger. Par exemple, voici une liste de services avec des liens de téléchargement: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Si vous avez répondu «oui» à l'une des questions de l'étape 1, il est fort probable qu'un programme malveillant de keylogging soit installé sur votre ordinateur. Pour identifier un programme malveillant, vous disposez de quelques options. Un choix moins intuitif consisterait à télécharger un programme de détection de spyware ou de keylogger. Par exemple, voici une liste de services avec des liens de téléchargement: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .  3 Pour une approche plus approfondie, identifiez un programme malveillant avec la méthode «netstat». Pour ce faire, vous devrez exécuter votre invite de commande en tant qu'administrateur.

3 Pour une approche plus approfondie, identifiez un programme malveillant avec la méthode «netstat». Pour ce faire, vous devrez exécuter votre invite de commande en tant qu'administrateur.  4 Comme vous pouvez le voir, vous êtes actuellement dans le C:\ WINDOWS \ system32> répertoire. Vous devez remplacer votre répertoire de travail actuel par votre répertoire racine C: \ et afficher vos processus en cours d'exécution avec netstat. Pour faire ça:

4 Comme vous pouvez le voir, vous êtes actuellement dans le C:\ WINDOWS \ system32> répertoire. Vous devez remplacer votre répertoire de travail actuel par votre répertoire racine C: \ et afficher vos processus en cours d'exécution avec netstat. Pour faire ça:  5 Ce que vous voyez maintenant sont les connexions actives sur cet ordinateur. Dans l'introduction, il a été expliqué que les logiciels malveillants enregistrant les keyloggers enverraient les données collectées au propriétaire du malware. Pour ce faire, le malware nécessite une connexion active. Comme vous pouvez le voir dans l'image, sous la colonne "État", tous les processus en cours sont établis, ce qui signifie qu'il existe une connexion active.

5 Ce que vous voyez maintenant sont les connexions actives sur cet ordinateur. Dans l'introduction, il a été expliqué que les logiciels malveillants enregistrant les keyloggers enverraient les données collectées au propriétaire du malware. Pour ce faire, le malware nécessite une connexion active. Comme vous pouvez le voir dans l'image, sous la colonne "État", tous les processus en cours sont établis, ce qui signifie qu'il existe une connexion active.  1 Vérifiez les noms des logiciels de près. Pendant que vous consultez cette page, vous aurez une connexion établie. Cette connexion coïncidera avec le navigateur Internet que vous utilisez. Encerclé dans l'image, vous pouvez voir que cet ordinateur exécute actuellement une instance de chrome.exe (Google Chrome). C'est la partie importante - ce que vous allez faire maintenant est de parcourir les connexions établies tout en examinant de près les noms des logiciels actuellement affichés. Vous êtes en train de chercher un nom de logiciel suspect ou un nom de navigateur actuel légèrement différent du nom normal. Par exemple: au lieu de [chrome.exe], nous aurions [googlechrome.exe] ou [Chrome.exe].

1 Vérifiez les noms des logiciels de près. Pendant que vous consultez cette page, vous aurez une connexion établie. Cette connexion coïncidera avec le navigateur Internet que vous utilisez. Encerclé dans l'image, vous pouvez voir que cet ordinateur exécute actuellement une instance de chrome.exe (Google Chrome). C'est la partie importante - ce que vous allez faire maintenant est de parcourir les connexions établies tout en examinant de près les noms des logiciels actuellement affichés. Vous êtes en train de chercher un nom de logiciel suspect ou un nom de navigateur actuel légèrement différent du nom normal. Par exemple: au lieu de [chrome.exe], nous aurions [googlechrome.exe] ou [Chrome.exe].  2 Si vous avez trouvé quelque chose de suspect, vous êtes sur le point de vous en occuper. Si vous n'êtes toujours pas sûr, voici le PID (identifiant de processus) de chaque processus, que vous allez croiser avec votre gestionnaire de tâches.

2 Si vous avez trouvé quelque chose de suspect, vous êtes sur le point de vous en occuper. Si vous n'êtes toujours pas sûr, voici le PID (identifiant de processus) de chaque processus, que vous allez croiser avec votre gestionnaire de tâches.  3 A ce stade, vous devrez recouper les PID de votre écran d'invite de commandes avec ceux de votre gestionnaire de tâches. Il s'agit essentiellement de confirmer que votre ordinateur exécute des services avec des connexions actives qui ne sont pas dangereuses. Encerclé dans l'image, le PID # 4764 correspond au Google Chrome du Gestionnaire des tâches. Vous pouvez maintenant conclure que cette connexion active est inoffensive.

3 A ce stade, vous devrez recouper les PID de votre écran d'invite de commandes avec ceux de votre gestionnaire de tâches. Il s'agit essentiellement de confirmer que votre ordinateur exécute des services avec des connexions actives qui ne sont pas dangereuses. Encerclé dans l'image, le PID # 4764 correspond au Google Chrome du Gestionnaire des tâches. Vous pouvez maintenant conclure que cette connexion active est inoffensive.  4 Comme vous l’avez remarqué, l’ordinateur d’image ne contient aucun logiciel malveillant sur le PC. Disons que vous aviez un malware connu dans netsat, appelé «Backdoor.Alvgus.a.exe». Pour savoir ce que vous avez à faire, allez sur www.spywareguide.net et recherchez dans leur base de données une description de ce malware.

4 Comme vous l’avez remarqué, l’ordinateur d’image ne contient aucun logiciel malveillant sur le PC. Disons que vous aviez un malware connu dans netsat, appelé «Backdoor.Alvgus.a.exe». Pour savoir ce que vous avez à faire, allez sur www.spywareguide.net et recherchez dans leur base de données une description de ce malware.  5 Supprimer le malware. C'est plutôt simple. À des fins de démonstration, supposons que Firefox est le logiciel malveillant détecté sur votre ordinateur et que vous souhaitez le supprimer.

5 Supprimer le malware. C'est plutôt simple. À des fins de démonstration, supposons que Firefox est le logiciel malveillant détecté sur votre ordinateur et que vous souhaitez le supprimer.  6 Terminé. Votre virus devrait être complètement disparu.Il est recommandé de redémarrer votre ordinateur et de suivre les mêmes étapes pour voir si le logiciel malveillant est toujours en cours d'exécution au redémarrage.

6 Terminé. Votre virus devrait être complètement disparu.Il est recommandé de redémarrer votre ordinateur et de suivre les mêmes étapes pour voir si le logiciel malveillant est toujours en cours d'exécution au redémarrage.  1 Prendre des mesures préventives à l'avenir. La principale cause de tout type de logiciel malveillant installé sur votre ordinateur est la négligence. Il est impératif de ne rien télécharger des sites non fiables ou de cliquer sur des liens dont vous n'êtes pas certain. Il est également recommandé de changer votre mot de passe toutes les 6 semaines. Ne partagez pas vos mots de passe et ne vous précipitez pas dans les installations de logiciels.

1 Prendre des mesures préventives à l'avenir. La principale cause de tout type de logiciel malveillant installé sur votre ordinateur est la négligence. Il est impératif de ne rien télécharger des sites non fiables ou de cliquer sur des liens dont vous n'êtes pas certain. Il est également recommandé de changer votre mot de passe toutes les 6 semaines. Ne partagez pas vos mots de passe et ne vous précipitez pas dans les installations de logiciels.