En général, on considère que seuls les ordinateurs Windows sont ceux qui peuvent être infectés par un cheval de Troie de porte dérobée, mais le scénario a changé. Récemment, un grand nombre de Mac (plus de 600 000 Mac, dont 247 de Cupertino: Apple HQ) ont été trouvés infectés par un cheval de Troie backdoor Flashback (Trojan-Downloader.OSX.Flashfake.ab). Il est à noter que le cheval de Troie fonctionne sur la vénérable Java (Java 6 update 31.) et non sur le noyau Mac OS. Cependant, la faute d'Apple est qu'ils n'ont pas patché l'exploit CVE-2012-0507 même après 6 semaines.

Si vous lisez ceci sur votre nouveau MacBook Pro ou votre Mac, vous devriez penser à le supprimer. Eh bien, voici un guide sur la façon de savoir si vous êtes infecté par le cheval de Troie Flashback, comment le supprimer manuellement et comment vous protéger contre de futures attaques.

Pas

-

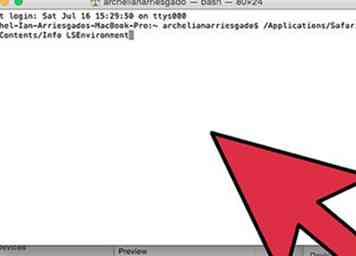

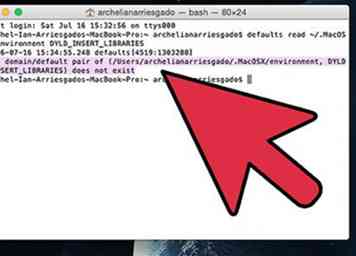

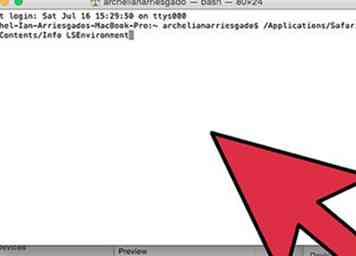

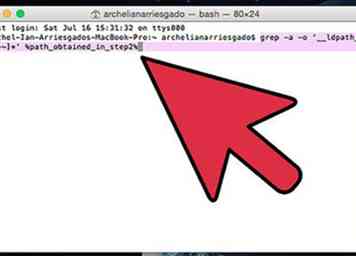

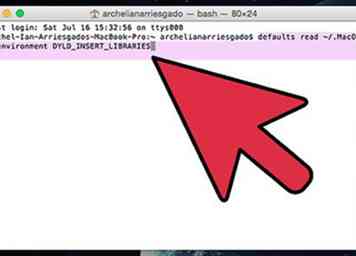

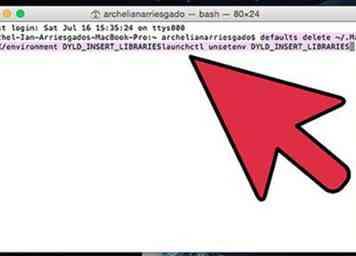

1 Exécutez la commande suivante dans Terminal: defaults read /Applications/Safari.app/Contents/Info LSEnvironment.

1 Exécutez la commande suivante dans Terminal: defaults read /Applications/Safari.app/Contents/Info LSEnvironment. -

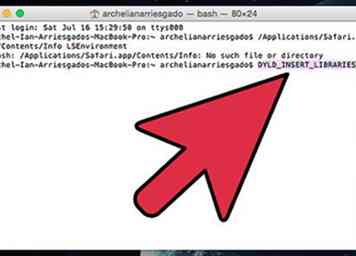

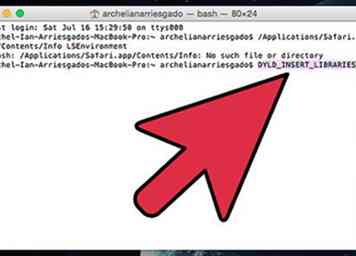

2 Prenez note de la valeur, DYLD_INSERT_LIBRARIES.

2 Prenez note de la valeur, DYLD_INSERT_LIBRARIES. -

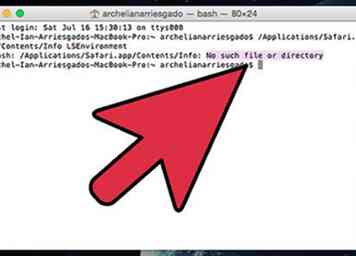

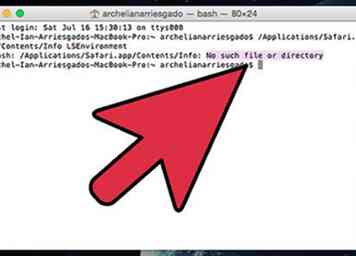

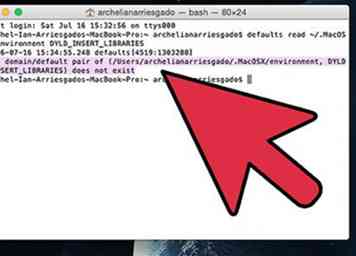

3 Passez à l'étape 8 si vous obtenez le message d'erreur suivant: "Le domaine / paire par défaut de /Applications/Safari.app/Contents/Info, LSEnvironment n'existe pas".

3 Passez à l'étape 8 si vous obtenez le message d'erreur suivant: "Le domaine / paire par défaut de /Applications/Safari.app/Contents/Info, LSEnvironment n'existe pas". -

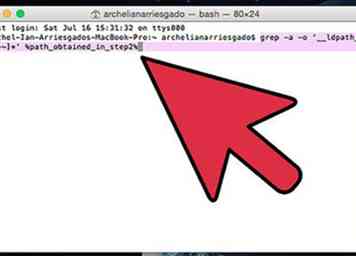

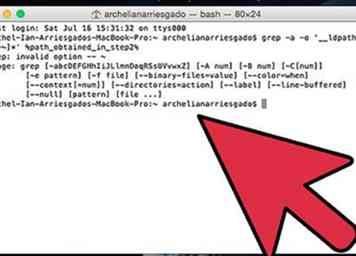

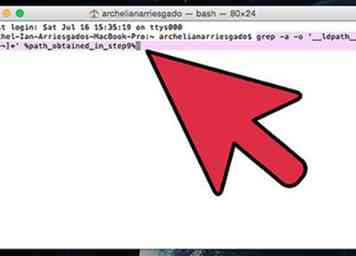

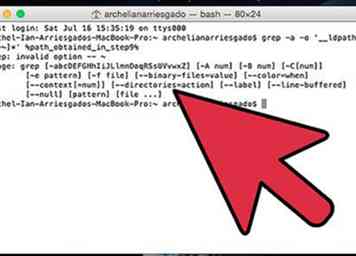

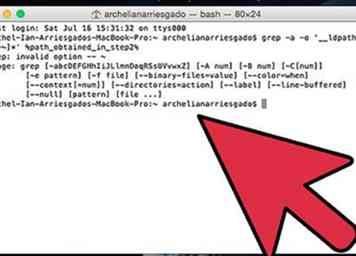

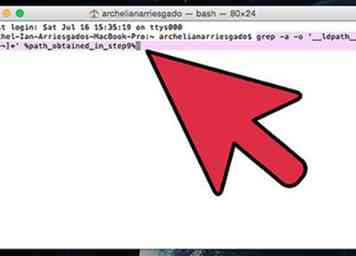

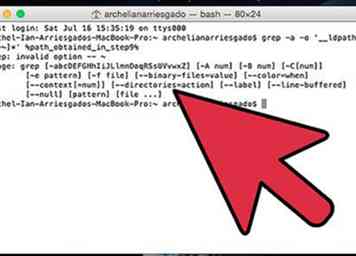

4 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step2%.

4 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step2%. -

5 Prenez note de la valeur après “__ldpath__”.

5 Prenez note de la valeur après “__ldpath__”. -

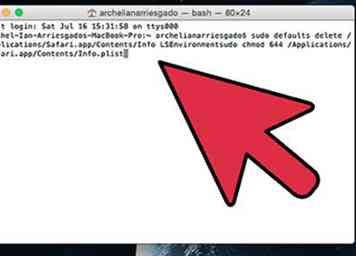

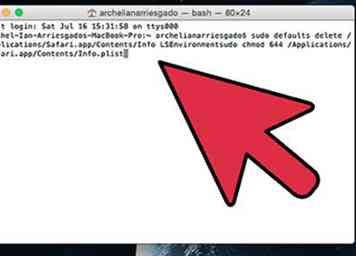

6 Exécutez les commandes suivantes dans Terminal (assurez-vous d'abord qu'il n'y a qu'une seule entrée, à partir de l'étape 2): sudo defaults delete /Applications/Safari.app/Contents/Info LSEnvironment sudo chmod 644 /Applications/Safari.app/Contents/Info.plist.

6 Exécutez les commandes suivantes dans Terminal (assurez-vous d'abord qu'il n'y a qu'une seule entrée, à partir de l'étape 2): sudo defaults delete /Applications/Safari.app/Contents/Info LSEnvironment sudo chmod 644 /Applications/Safari.app/Contents/Info.plist. -

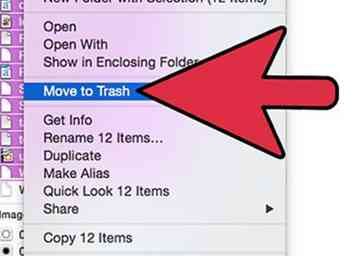

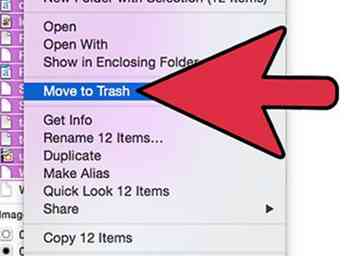

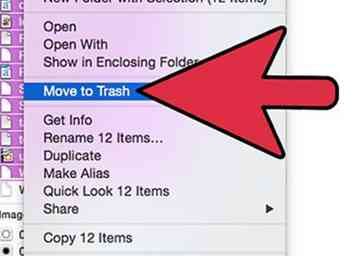

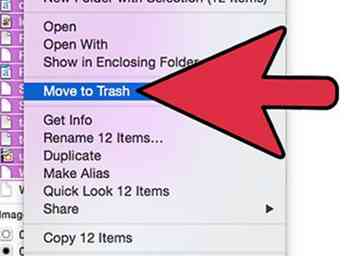

7 Supprimez les fichiers obtenus aux étapes 2 et 5.

7 Supprimez les fichiers obtenus aux étapes 2 et 5. -

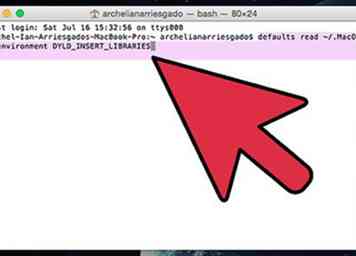

8 Exécutez la commande suivante dans Terminal: les valeurs par défaut indiquent ~ / .MacOSX / environment DYLD_INSERT_LIBRARIES.

8 Exécutez la commande suivante dans Terminal: les valeurs par défaut indiquent ~ / .MacOSX / environment DYLD_INSERT_LIBRARIES. -

9 Prenez note du résultat. Votre système est déjà propre de cette variante si vous obtenez un message d'erreur similaire à celui-ci: "La paire domaine / valeur par défaut (/Users/joe/.MacOSX/environment, DYLD_INSERT_LIBRARIES) n'existe pas".

9 Prenez note du résultat. Votre système est déjà propre de cette variante si vous obtenez un message d'erreur similaire à celui-ci: "La paire domaine / valeur par défaut (/Users/joe/.MacOSX/environment, DYLD_INSERT_LIBRARIES) n'existe pas". -

10 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step9%.

10 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step9%. -

11 Prenez note de la valeur après “__ldpath__”.

11 Prenez note de la valeur après “__ldpath__”. -

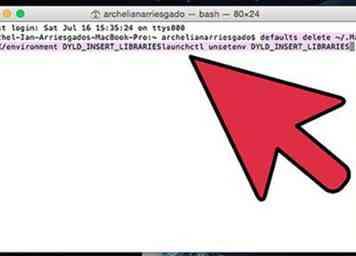

12 Exécutez les commandes suivantes dans Terminal: defaults delete ~ / .MacOSX / environment DYLD_INSERT_LIBRARIESlaunchctl invisible DYLD_INSERT_LIBRARIES.

12 Exécutez les commandes suivantes dans Terminal: defaults delete ~ / .MacOSX / environment DYLD_INSERT_LIBRARIESlaunchctl invisible DYLD_INSERT_LIBRARIES. -

13 Enfin, supprimez les fichiers obtenus aux étapes 9 et 11.

13 Enfin, supprimez les fichiers obtenus aux étapes 9 et 11.

Étapes pour aider à protéger votre Mac contre les attaques futures

-

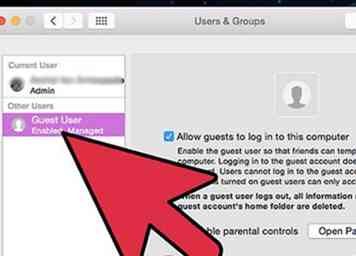

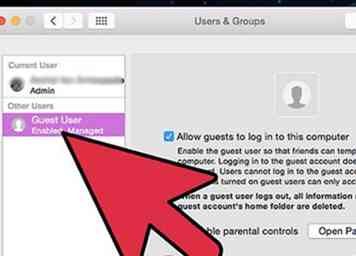

1 Créez un compte non administrateur sur votre Mac. Et utilisez-le dans un but quotidien, comme vérifier vos emails et surfer sur Internet (le compte qui est généralement créé par défaut et que vous utilisez a des droits d’administrateur).

1 Créez un compte non administrateur sur votre Mac. Et utilisez-le dans un but quotidien, comme vérifier vos emails et surfer sur Internet (le compte qui est généralement créé par défaut et que vous utilisez a des droits d’administrateur). -

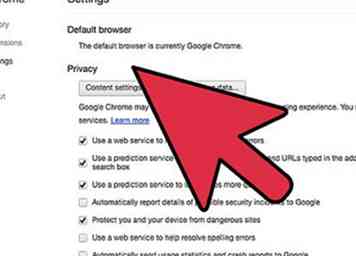

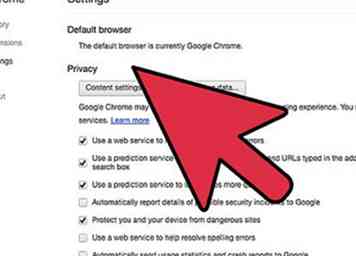

2 Téléchargez et utilisez un navigateur sécurisé. Il est recommandé d'utiliser Google Chrome car il dispose d'un sandboxing plus et il est également livré avec un lecteur flash en sandbox.

2 Téléchargez et utilisez un navigateur sécurisé. Il est recommandé d'utiliser Google Chrome car il dispose d'un sandboxing plus et il est également livré avec un lecteur flash en sandbox. -

3 Après avoir téléchargé et installé le nouveau navigateur, n'oubliez pas d'en faire votre navigateur par défaut.

3 Après avoir téléchargé et installé le nouveau navigateur, n'oubliez pas d'en faire votre navigateur par défaut. -

4 Désinstallez ou mettez à jour le lecteur flash par défaut (Apple ne met pas à jour le lecteur flash régulièrement). Remarque: comme vous avez Google Chrome par défaut, vous n'avez plus besoin du lecteur flash par défaut, car Chrome est fourni avec le lecteur Flash mis à jour.

4 Désinstallez ou mettez à jour le lecteur flash par défaut (Apple ne met pas à jour le lecteur flash régulièrement). Remarque: comme vous avez Google Chrome par défaut, vous n'avez plus besoin du lecteur flash par défaut, car Chrome est fourni avec le lecteur Flash mis à jour. -

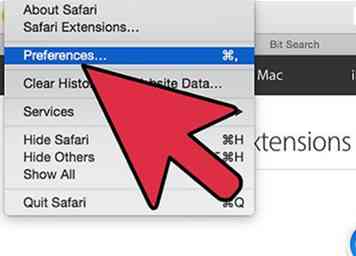

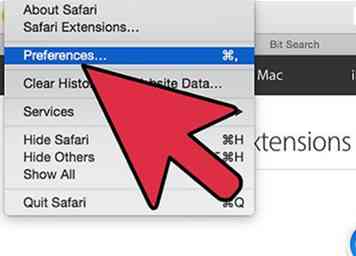

5 Désinstallez / Désactivez Java. Apple ne met pas régulièrement à jour Java - il le fait généralement après des mois depuis sa sortie, et il n'est pas possible de le mettre à jour manuellement sur Mac. Donc, si vous ne souhaitez pas le désinstaller car vous utilisez des applets Web Java, il est recommandé de le désactiver au moins à partir du navigateur Safari.

5 Désinstallez / Désactivez Java. Apple ne met pas régulièrement à jour Java - il le fait généralement après des mois depuis sa sortie, et il n'est pas possible de le mettre à jour manuellement sur Mac. Donc, si vous ne souhaitez pas le désinstaller car vous utilisez des applets Web Java, il est recommandé de le désactiver au moins à partir du navigateur Safari. -

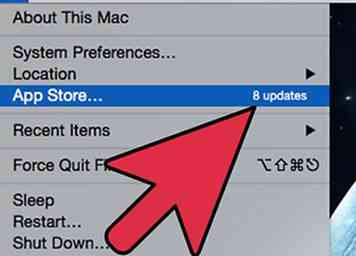

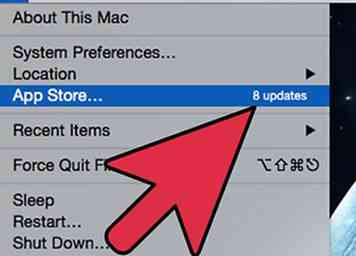

6 Mettez régulièrement à jour votre logiciel Mac, cela ne vous coûtera pas un sou, mais vous évitera des vulnérabilités connues.

6 Mettez régulièrement à jour votre logiciel Mac, cela ne vous coûtera pas un sou, mais vous évitera des vulnérabilités connues. -

7 Installez un bon antivirus pour Mac. Et mettre à jour et exécuter l'antivirus de temps en temps.

7 Installez un bon antivirus pour Mac. Et mettre à jour et exécuter l'antivirus de temps en temps. -

8 Installez le petit vif d'or. C'est un programme de pare-feu qui vous montre quelle application tente d'utiliser le réseau et vous propose d'autoriser ou de bloquer cette application pour qu'elle se connecte au réseau.

8 Installez le petit vif d'or. C'est un programme de pare-feu qui vous montre quelle application tente d'utiliser le réseau et vous propose d'autoriser ou de bloquer cette application pour qu'elle se connecte au réseau.

Minotauromaquia

Minotauromaquia

1 Exécutez la commande suivante dans Terminal: defaults read /Applications/Safari.app/Contents/Info LSEnvironment.

1 Exécutez la commande suivante dans Terminal: defaults read /Applications/Safari.app/Contents/Info LSEnvironment.  2 Prenez note de la valeur, DYLD_INSERT_LIBRARIES.

2 Prenez note de la valeur, DYLD_INSERT_LIBRARIES.  3 Passez à l'étape 8 si vous obtenez le message d'erreur suivant: "Le domaine / paire par défaut de /Applications/Safari.app/Contents/Info, LSEnvironment n'existe pas".

3 Passez à l'étape 8 si vous obtenez le message d'erreur suivant: "Le domaine / paire par défaut de /Applications/Safari.app/Contents/Info, LSEnvironment n'existe pas".  4 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step2%.

4 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step2%.  5 Prenez note de la valeur après “__ldpath__”.

5 Prenez note de la valeur après “__ldpath__”.  6 Exécutez les commandes suivantes dans Terminal (assurez-vous d'abord qu'il n'y a qu'une seule entrée, à partir de l'étape 2): sudo defaults delete /Applications/Safari.app/Contents/Info LSEnvironment sudo chmod 644 /Applications/Safari.app/Contents/Info.plist.

6 Exécutez les commandes suivantes dans Terminal (assurez-vous d'abord qu'il n'y a qu'une seule entrée, à partir de l'étape 2): sudo defaults delete /Applications/Safari.app/Contents/Info LSEnvironment sudo chmod 644 /Applications/Safari.app/Contents/Info.plist.  7 Supprimez les fichiers obtenus aux étapes 2 et 5.

7 Supprimez les fichiers obtenus aux étapes 2 et 5.  8 Exécutez la commande suivante dans Terminal: les valeurs par défaut indiquent ~ / .MacOSX / environment DYLD_INSERT_LIBRARIES.

8 Exécutez la commande suivante dans Terminal: les valeurs par défaut indiquent ~ / .MacOSX / environment DYLD_INSERT_LIBRARIES.  9 Prenez note du résultat. Votre système est déjà propre de cette variante si vous obtenez un message d'erreur similaire à celui-ci: "La paire domaine / valeur par défaut (/Users/joe/.MacOSX/environment, DYLD_INSERT_LIBRARIES) n'existe pas".

9 Prenez note du résultat. Votre système est déjà propre de cette variante si vous obtenez un message d'erreur similaire à celui-ci: "La paire domaine / valeur par défaut (/Users/joe/.MacOSX/environment, DYLD_INSERT_LIBRARIES) n'existe pas".  10 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step9%.

10 Sinon, exécutez la commande suivante dans Terminal: grep -a -o '__ldpath __ [- ~] *'% path_obtained_in_step9%.  11 Prenez note de la valeur après “__ldpath__”.

11 Prenez note de la valeur après “__ldpath__”.  12 Exécutez les commandes suivantes dans Terminal: defaults delete ~ / .MacOSX / environment DYLD_INSERT_LIBRARIESlaunchctl invisible DYLD_INSERT_LIBRARIES.

12 Exécutez les commandes suivantes dans Terminal: defaults delete ~ / .MacOSX / environment DYLD_INSERT_LIBRARIESlaunchctl invisible DYLD_INSERT_LIBRARIES.  13 Enfin, supprimez les fichiers obtenus aux étapes 9 et 11.

13 Enfin, supprimez les fichiers obtenus aux étapes 9 et 11.  1 Créez un compte non administrateur sur votre Mac. Et utilisez-le dans un but quotidien, comme vérifier vos emails et surfer sur Internet (le compte qui est généralement créé par défaut et que vous utilisez a des droits d’administrateur).

1 Créez un compte non administrateur sur votre Mac. Et utilisez-le dans un but quotidien, comme vérifier vos emails et surfer sur Internet (le compte qui est généralement créé par défaut et que vous utilisez a des droits d’administrateur).  2 Téléchargez et utilisez un navigateur sécurisé. Il est recommandé d'utiliser Google Chrome car il dispose d'un sandboxing plus et il est également livré avec un lecteur flash en sandbox.

2 Téléchargez et utilisez un navigateur sécurisé. Il est recommandé d'utiliser Google Chrome car il dispose d'un sandboxing plus et il est également livré avec un lecteur flash en sandbox.  3 Après avoir téléchargé et installé le nouveau navigateur, n'oubliez pas d'en faire votre navigateur par défaut.

3 Après avoir téléchargé et installé le nouveau navigateur, n'oubliez pas d'en faire votre navigateur par défaut.  4 Désinstallez ou mettez à jour le lecteur flash par défaut (Apple ne met pas à jour le lecteur flash régulièrement). Remarque: comme vous avez Google Chrome par défaut, vous n'avez plus besoin du lecteur flash par défaut, car Chrome est fourni avec le lecteur Flash mis à jour.

4 Désinstallez ou mettez à jour le lecteur flash par défaut (Apple ne met pas à jour le lecteur flash régulièrement). Remarque: comme vous avez Google Chrome par défaut, vous n'avez plus besoin du lecteur flash par défaut, car Chrome est fourni avec le lecteur Flash mis à jour.  5 Désinstallez / Désactivez Java. Apple ne met pas régulièrement à jour Java - il le fait généralement après des mois depuis sa sortie, et il n'est pas possible de le mettre à jour manuellement sur Mac. Donc, si vous ne souhaitez pas le désinstaller car vous utilisez des applets Web Java, il est recommandé de le désactiver au moins à partir du navigateur Safari.

5 Désinstallez / Désactivez Java. Apple ne met pas régulièrement à jour Java - il le fait généralement après des mois depuis sa sortie, et il n'est pas possible de le mettre à jour manuellement sur Mac. Donc, si vous ne souhaitez pas le désinstaller car vous utilisez des applets Web Java, il est recommandé de le désactiver au moins à partir du navigateur Safari.  6 Mettez régulièrement à jour votre logiciel Mac, cela ne vous coûtera pas un sou, mais vous évitera des vulnérabilités connues.

6 Mettez régulièrement à jour votre logiciel Mac, cela ne vous coûtera pas un sou, mais vous évitera des vulnérabilités connues.  7 Installez un bon antivirus pour Mac. Et mettre à jour et exécuter l'antivirus de temps en temps.

7 Installez un bon antivirus pour Mac. Et mettre à jour et exécuter l'antivirus de temps en temps.  8 Installez le petit vif d'or. C'est un programme de pare-feu qui vous montre quelle application tente d'utiliser le réseau et vous propose d'autoriser ou de bloquer cette application pour qu'elle se connecte au réseau.

8 Installez le petit vif d'or. C'est un programme de pare-feu qui vous montre quelle application tente d'utiliser le réseau et vous propose d'autoriser ou de bloquer cette application pour qu'elle se connecte au réseau.