Windows 8 est légèrement différent des autres versions de Windows. Windows 8 utilise un nouveau langage de conception complètement différent du thème Metro. Windows 8 supprime le bouton de démarrage et le menu de démarrage traditionnel de Windows 7. Vous ne pouvez pas désactiver l'interface utilisateur moderne comme vous le pouviez dans l'aperçu du développeur. Malgré cela, il y a plusieurs choses que vous pouvez faire pour rendre Windows 8 plus proche de Windows 7 ou Windows XP. Voici quelques conseils pour vous habituer à Windows 8 et en tirer le meilleur parti.

Pas

-

1 Installez un logiciel comme Classic Shell ou Start Menu 7, qui place le bouton de démarrage et le menu de démarrage de Windows 7 dans Windows 8. Le bouton Démarrer ou Démarrer orb et le menu Démarrer de Windows 7 ne sont pas inclus dans Windows 8. Mais vous pouvez le récupérer en installant un logiciel tiers. Cela rendra Windows 8 plus familier et vous donnera un menu de démarrage Windows XP ou Windows 7.

1 Installez un logiciel comme Classic Shell ou Start Menu 7, qui place le bouton de démarrage et le menu de démarrage de Windows 7 dans Windows 8. Le bouton Démarrer ou Démarrer orb et le menu Démarrer de Windows 7 ne sont pas inclus dans Windows 8. Mais vous pouvez le récupérer en installant un logiciel tiers. Cela rendra Windows 8 plus familier et vous donnera un menu de démarrage Windows XP ou Windows 7. -

2 Désinstallez toutes les applications Metro que vous n'utilisez pas, car elles ne font que ralentir votre ordinateur. La plupart des ordinateurs portables ne peuvent pas exécuter les applications Metro car la résolution de l'écran n'est pas suffisante. Cela est vrai pour de nombreux netbooks, il est donc préférable de désinstaller les applications que vous n'utilisez pas. Mais souvenez-vous que même si vous ne pouvez pas exécuter les applications Metro, vous pourrez toujours exécuter tous les logiciels que vous utilisez sous Windows XP et Windows 7 et accéder à tous les paramètres de l'ordinateur.

2 Désinstallez toutes les applications Metro que vous n'utilisez pas, car elles ne font que ralentir votre ordinateur. La plupart des ordinateurs portables ne peuvent pas exécuter les applications Metro car la résolution de l'écran n'est pas suffisante. Cela est vrai pour de nombreux netbooks, il est donc préférable de désinstaller les applications que vous n'utilisez pas. Mais souvenez-vous que même si vous ne pouvez pas exécuter les applications Metro, vous pourrez toujours exécuter tous les logiciels que vous utilisez sous Windows XP et Windows 7 et accéder à tous les paramètres de l'ordinateur. -

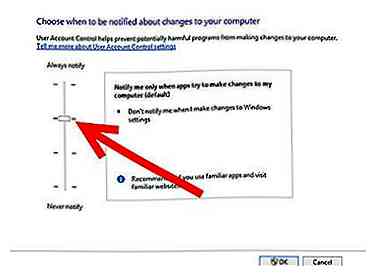

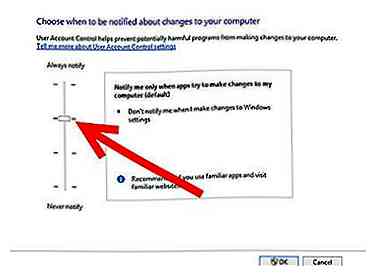

3 En dessous de NON Les circonstances désactivent le contrôle de compte d'utilisateur, même si vous pensez qu'il est agaçant. L'une des raisons pour lesquelles XP et les logiciels malveillants ont pénétré si facilement dans XP était qu'un utilisateur fonctionnant en tant qu'administrateur pouvait facilement faire pirater sa session avec un contrôle total sur le système. Le contrôle de compte d'utilisateur garantit qu'aucun processus utilisateur ne s'exécute avec un contrôle total sans son consentement explicite. La meilleure pratique consiste à exécuter avec un compte utilisateur limité et à activer l’UAC pour qu’un nom d’utilisateur et un mot de passe alternatifs avec des droits d’administrateur soient requis pour tout processus nécessitant un accès système de base.

3 En dessous de NON Les circonstances désactivent le contrôle de compte d'utilisateur, même si vous pensez qu'il est agaçant. L'une des raisons pour lesquelles XP et les logiciels malveillants ont pénétré si facilement dans XP était qu'un utilisateur fonctionnant en tant qu'administrateur pouvait facilement faire pirater sa session avec un contrôle total sur le système. Le contrôle de compte d'utilisateur garantit qu'aucun processus utilisateur ne s'exécute avec un contrôle total sans son consentement explicite. La meilleure pratique consiste à exécuter avec un compte utilisateur limité et à activer l’UAC pour qu’un nom d’utilisateur et un mot de passe alternatifs avec des droits d’administrateur soient requis pour tout processus nécessitant un accès système de base.

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

1 Installez un logiciel comme Classic Shell ou Start Menu 7, qui place le bouton de démarrage et le menu de démarrage de Windows 7 dans Windows 8. Le bouton Démarrer ou Démarrer orb et le menu Démarrer de Windows 7 ne sont pas inclus dans Windows 8. Mais vous pouvez le récupérer en installant un logiciel tiers. Cela rendra Windows 8 plus familier et vous donnera un menu de démarrage Windows XP ou Windows 7.

1 Installez un logiciel comme Classic Shell ou Start Menu 7, qui place le bouton de démarrage et le menu de démarrage de Windows 7 dans Windows 8. Le bouton Démarrer ou Démarrer orb et le menu Démarrer de Windows 7 ne sont pas inclus dans Windows 8. Mais vous pouvez le récupérer en installant un logiciel tiers. Cela rendra Windows 8 plus familier et vous donnera un menu de démarrage Windows XP ou Windows 7.  2 Désinstallez toutes les applications Metro que vous n'utilisez pas, car elles ne font que ralentir votre ordinateur. La plupart des ordinateurs portables ne peuvent pas exécuter les applications Metro car la résolution de l'écran n'est pas suffisante. Cela est vrai pour de nombreux netbooks, il est donc préférable de désinstaller les applications que vous n'utilisez pas. Mais souvenez-vous que même si vous ne pouvez pas exécuter les applications Metro, vous pourrez toujours exécuter tous les logiciels que vous utilisez sous Windows XP et Windows 7 et accéder à tous les paramètres de l'ordinateur.

2 Désinstallez toutes les applications Metro que vous n'utilisez pas, car elles ne font que ralentir votre ordinateur. La plupart des ordinateurs portables ne peuvent pas exécuter les applications Metro car la résolution de l'écran n'est pas suffisante. Cela est vrai pour de nombreux netbooks, il est donc préférable de désinstaller les applications que vous n'utilisez pas. Mais souvenez-vous que même si vous ne pouvez pas exécuter les applications Metro, vous pourrez toujours exécuter tous les logiciels que vous utilisez sous Windows XP et Windows 7 et accéder à tous les paramètres de l'ordinateur.  3 En dessous de NON Les circonstances désactivent le contrôle de compte d'utilisateur, même si vous pensez qu'il est agaçant. L'une des raisons pour lesquelles XP et les logiciels malveillants ont pénétré si facilement dans XP était qu'un utilisateur fonctionnant en tant qu'administrateur pouvait facilement faire pirater sa session avec un contrôle total sur le système. Le contrôle de compte d'utilisateur garantit qu'aucun processus utilisateur ne s'exécute avec un contrôle total sans son consentement explicite. La meilleure pratique consiste à exécuter avec un compte utilisateur limité et à activer l’UAC pour qu’un nom d’utilisateur et un mot de passe alternatifs avec des droits d’administrateur soient requis pour tout processus nécessitant un accès système de base.

3 En dessous de NON Les circonstances désactivent le contrôle de compte d'utilisateur, même si vous pensez qu'il est agaçant. L'une des raisons pour lesquelles XP et les logiciels malveillants ont pénétré si facilement dans XP était qu'un utilisateur fonctionnant en tant qu'administrateur pouvait facilement faire pirater sa session avec un contrôle total sur le système. Le contrôle de compte d'utilisateur garantit qu'aucun processus utilisateur ne s'exécute avec un contrôle total sans son consentement explicite. La meilleure pratique consiste à exécuter avec un compte utilisateur limité et à activer l’UAC pour qu’un nom d’utilisateur et un mot de passe alternatifs avec des droits d’administrateur soient requis pour tout processus nécessitant un accès système de base.